Wenn Cyberkriminelle Ihre Organisation ins Visier nehmen, konzentrieren sie sich nicht nur auf Ihre Hauptdomain. Sie nutzen Subdomains wie newsletters.unternehmen.de, support.unternehmen.de oder mail.unternehmen.de aus, um E-Mail-Sicherheitsmaßnahmen zu umgehen und ausgeklügelte Phishing-Angriffe zu starten. Hier wird die DMARC-Subdomain-Richtlinie zu Ihrer kritischen Verteidigungslinie.

Eine DMARC-Subdomain-Richtlinie erweitert den E-Mail-Authentifizierungsschutz Ihrer Domain auf alle Subdomains und gewährleistet konsistente Sicherheit in Ihrer gesamten E-Mail-Infrastruktur. Während Ihre primäre DMARC-Richtlinie Ihre Hauptdomain schützt, bestimmt die Subdomain-Richtlinie (sp-Tag), wie empfangende E-Mail-Server mit Nachrichten von Ihren Subdomains umgehen sollen, wenn die Authentifizierung fehlschlägt.

I. Grundlagen der DMARC-Subdomain-Richtlinie verstehen

Was ist eine DMARC-Subdomain-Richtlinie?

Die DMARC-Subdomain-Richtlinie ist eine spezifische Komponente Ihres DMARC-Datensatzes, die steuert, wie die E-Mail-Authentifizierung auf alle Subdomains unter Ihrer primären Domain angewendet wird. Im Gegensatz zur Haupt-DMARC-Richtlinie, die nur die exakte Domain betrifft, auf der sie veröffentlicht ist, schafft die Subdomain-Richtlinie einen Sicherheitsschirm, der jede Subdomain innerhalb des E-Mail-Ökosystems Ihrer Organisation abdeckt.

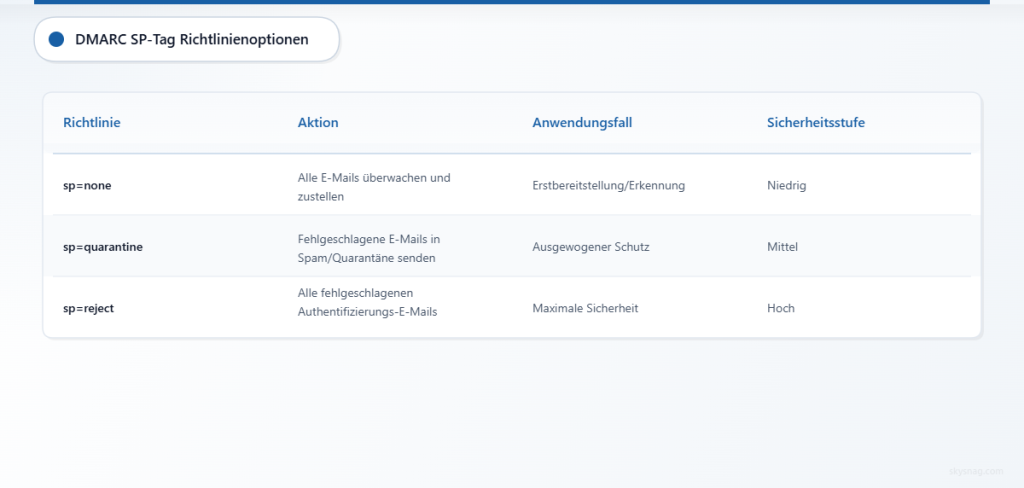

Die Subdomain-Richtlinie funktioniert über das „sp“-Tag in Ihrem DMARC-Datensatz, das auf drei Werte gesetzt werden kann: none, quarantine oder reject. Diese Richtlinie bestimmt die Aktion, die empfangende Mail-Server ergreifen sollten, wenn E-Mails von Ihren Subdomains die DMARC-Authentifizierungsprüfungen nicht bestehen.

Wie DMARC-Vererbung funktioniert

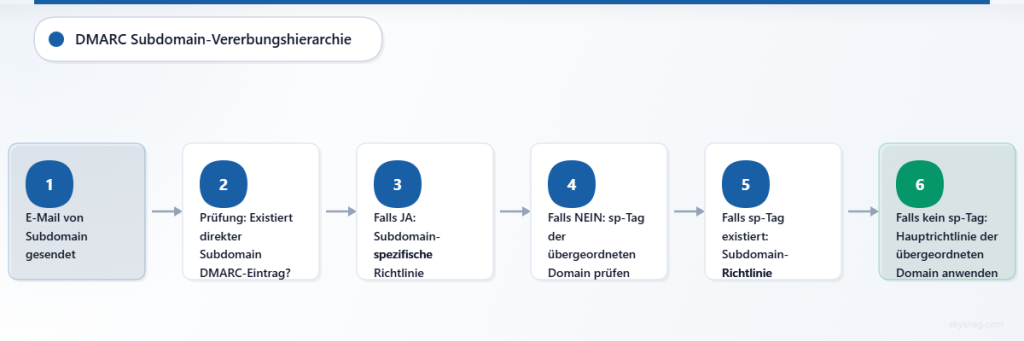

Die DMARC-Vererbung folgt einer hierarchischen Struktur, die bestimmt, welche Richtlinie für den Subdomain-E-Mail-Verkehr gilt. Wenn eine E-Mail von einer Subdomain gesendet wird, prüfen empfangende Server zunächst, ob diese spezifische Subdomain ihren eigenen DMARC-Datensatz hat. Wenn kein subdomain-spezifischer DMARC-Datensatz existiert, schauen Server auf den DMARC-Datensatz der Organisationsdomain.

Hier ist die Vererbungspriorität:

- Direkter Subdomain-DMARC-Datensatz (höchste Priorität)

- Subdomain-Richtlinie der Elterndomain (sp-Tag)

- Hauptrichtlinie der Elterndomain (p-Tag) (niedrigste Priorität)

Dieses Vererbungssystem ermöglicht es Organisationen, zentrale Kontrolle zu behalten und gleichzeitig Flexibilität für spezifische Subdomains zu bieten, die möglicherweise unterschiedliche Authentifizierungsrichtlinien benötigen.

Die kritische Sicherheitslücke, die Subdomains schaffen

Laut aktueller Cybersicherheitsforschung nutzen über 60% der erfolgreichen E-Mail-basierten Angriffe Subdomain-Spoofing-Techniken. Angreifer nutzen das weit verbreitete Missverständnis aus, dass Subdomains dieselben Sicherheitsschutzmaßnahmen wie die Hauptdomain erben, obwohl in Wirklichkeit viele Organisationen Subdomains völlig ungeschützt lassen.

Ohne angemessene Subdomain-Richtlinien können Cyberkriminelle leicht gefälschte E-Mails von legitim aussehenden Adressen wie security-alert.ihrunternehmen.de oder rechnung.ihrunternehmen.de erstellen, traditionelle E-Mail-Filter umgehen und Empfänger täuschen, die der vertrauten Domain-Struktur vertrauen.

II. Konfiguration der DMARC-Subdomain-Richtlinie: Das SP-Tag

SP-Tag-Optionen verstehen

Das sp-Tag (Subdomain-Richtlinie) in Ihrem DMARC-Datensatz akzeptiert drei verschiedene Werte, die jeweils unterschiedliche Schutzebenen bieten:

sp=none: Dieser Überwachungsmodus lässt alle Subdomain-E-Mails unabhängig vom Authentifizierungsstatus zu und sammelt gleichzeitig wertvolle Daten über E-Mail-Quellen. Verwenden Sie diese Einstellung während der ersten Bereitstellung oder bei der Entdeckung unbekannter legitimer E-Mail-Quellen von Subdomains.

sp=quarantine: Dieser Schutzmodus weist empfangende Server an, E-Mails von Subdomains mit fehlgeschlagener Authentifizierung als verdächtig zu behandeln und sie typischerweise in Spam- oder Quarantäne-Ordner zu leiten. Diese Einstellung bietet starken Schutz bei gleichzeitiger Aufrechterhaltung einer gewissen Zustellbarkeit für legitime E-Mails, die möglicherweise Authentifizierungsprobleme haben.

sp=reject: Dieser Durchsetzungsmodus weist empfangende Server an, E-Mails von Subdomains, die die DMARC-Authentifizierung nicht bestehen, vollständig zu blockieren. Dies bietet den stärksten Schutz, erfordert aber absolute Gewissheit, dass alle legitimen Subdomain-E-Mail-Quellen ordnungsgemäß authentifiziert sind.

Beispiel-DMARC-Datensätze mit Subdomain-Richtlinien

Hier sind praktische Beispiele von DMARC-Datensätzen, die Subdomain-Richtlinien einbeziehen:

Überwachungsphase-Konfiguration:

v=DMARC1; p=quarantine; sp=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1Ausgewogene Schutz-Konfiguration:

v=DMARC1; p=reject; sp=quarantine; rua=mailto:[email protected]; pct=100; adkim=s; aspf=sMaximale Sicherheits-Konfiguration:

v=DMARC1; p=reject; sp=reject; rua=mailto:[email protected]; ruf=mailto:[email protected]; pct=100; adkim=s; aspf=sErweiterte Konfigurationsstrategien

Organisationen mit komplexen E-Mail-Infrastrukturen sollten abgestufte Subdomain-Richtlinien implementieren, die ihre spezifischen Risikoprofile und betrieblichen Anforderungen widerspiegeln. Erwägen Sie die Erstellung eines Subdomain-Kategorisierungssystems:

Öffentlich zugängliche Subdomains (marketing.unternehmen.de, newsletter.unternehmen.de) sollten typischerweise sp=quarantine oder sp=reject verwenden aufgrund des hohen Spoofing-Risikos und klar definierter E-Mail-Quellen.

Interne Service-Subdomains (monitoring.unternehmen.de, alerts.unternehmen.de) könnten mit sp=none während der Entdeckungsphasen beginnen, bevor sie zu strengeren Richtlinien übergehen, sobald alle legitimen Quellen identifiziert sind.

Kundenorientierte Subdomains (support.unternehmen.de, billing.unternehmen.de) erfordern sp=reject-Richtlinien aufgrund ihres hohen Werts als Phishing-Ziele und ihrer kritischen Rolle in der Kundenkommunikation.

III. Implementierung von Subdomain-Schutzstrategien

Umfassende Subdomain-Entdeckung

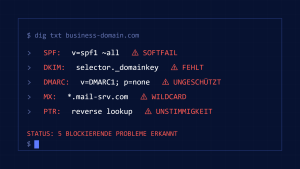

Vor der Implementierung restriktiver Subdomain-Richtlinien müssen Organisationen gründliche Subdomain-Entdeckung durchführen, um alle potenziellen E-Mail-Quellen zu identifizieren. Dieser Prozess umfasst:

DNS-Aufzählung zur Identifizierung aller konfigurierten Subdomains in Ihrer Domain-Infrastruktur, einschließlich aktiver und historischer Subdomains, die möglicherweise noch in Legacy-Systemen oder Drittanbieter-Konfigurationen referenziert werden.

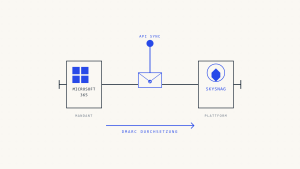

E-Mail-Flow-Analyse unter Verwendung bestehender DMARC-Berichte zur Identifizierung von Subdomain-Nutzungsmustern und Authentifizierungsstatus in Ihrem E-Mail-Ökosystem. Skysnag Protect bietet umfassende Subdomain-Sichtbarkeit durch erweiterte DMARC-Berichterstattung, die automatisch alle Subdomains identifiziert, die E-Mails in Ihrem Namen senden.

Drittanbieter-Service-Audit zur Katalogisierung aller externen Services, die autorisiert sind, E-Mails von Ihren Subdomains zu senden, einschließlich Marketing-Plattformen, Kundensupport-Systemen und automatisierten Benachrichtigungsdiensten.

Stufenweiser Implementierungsansatz

Eine erfolgreiche Bereitstellung von Subdomain-Richtlinien erfordert einen methodischen Ansatz, der Geschäftsunterbrechungen minimiert und gleichzeitig Sicherheitsvorteile maximiert:

Phase 1: Entdeckung (sp=none für 30-45 Tage): Bereitstellen des Überwachungsmodus zur Sammlung umfassender Daten über alle Subdomain-E-Mail-Quellen und Authentifizierungsstatus. Analysieren Sie Berichte, um legitime Quellen und potenzielle Sicherheitslücken zu identifizieren.

Phase 2: Schrittweise Durchsetzung (sp=quarantine für 30-60 Tage): Implementieren Sie den Quarantäne-Modus, um Schutz zu bieten und gleichzeitig Sichtbarkeit in E-Mail-Zustellungsprobleme zu erhalten. Überwachen Sie Zustellungsberichte und Benutzerfeedback, um legitime E-Mails zu identifizieren, die möglicherweise betroffen sind.

Phase 3: Vollständiger Schutz (sp=reject): Bereitstellen des maximalen Sicherheitsmodus, sobald Sie sicher sind, dass alle legitimen Subdomain-E-Mail-Quellen ordnungsgemäß authentifiziert und überwacht werden.

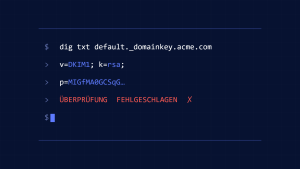

Subdomain-spezifische DMARC-Datensätze

Für Subdomains, die unterschiedliche Richtlinien als Ihr organisatorischer Standard benötigen, implementieren Sie spezifische DMARC-Datensätze direkt auf diesen Subdomains. Dieser Ansatz bietet granulare Kontrolle bei gleichzeitiger Aufrechterhaltung zentraler Aufsicht.

E-Mail-intensive Subdomains wie marketing.unternehmen.de könnten von dedizierten DMARC-Datensätzen mit angepassten Berichtsadressen und Richtlinieneinstellungen profitieren, die ihre spezifischen betrieblichen Anforderungen und Risikobereitschaft widerspiegeln.

IV. Überwachung und Wartung von Subdomain-Richtlinien

Wesentliche Berichterstattung und Analyse

Effektiver Subdomain-Schutz erfordert kontinuierliche Überwachung durch umfassende DMARC-Berichte, die Sichtbarkeit in Authentifizierungsstatus, Volumentrends und potenzielle Sicherheitsvorfälle in Ihrer gesamten Subdomain-Infrastruktur bieten.

Zu überwachende Schlüsselmetriken umfassen Subdomain-Authentifizierungsbestehen/Fehlschlagen-Raten, Quell-IP-Diversität, Nachrichtenvolumentrends und Richtlinien-Override-Instanzen. Regelmäßige Analyse hilft, sowohl Sicherheitsbedrohungen als auch legitime E-Mail-Quellen zu identifizieren, die möglicherweise Richtlinienanpassungen erfordern.

Häufige Implementierungsherausforderungen

Organisationen begegnen häufig Subdomain-Richtlinienherausforderungen wie unvollständige Subdomain-Entdeckung, Legacy-System-Integrationsprobleme und Drittanbieter-Service-Authentifizierungsprobleme. Begegnen Sie diesen Herausforderungen durch systematische Dokumentation, Stakeholder-Kommunikation und schrittweise Richtliniendurchsetzung.

Authentifizierungs-Alignment-Probleme entstehen oft, wenn Subdomains unterschiedliche SPF- oder DKIM-Konfigurationen verwenden als erwartet. Lösen Sie diese durch sorgfältige DNS-Datensatzverwaltung und Koordination mit allen E-Mail-Sendediensten.

Automatisierte Verwaltungslösungen

Da Subdomain-Infrastrukturen komplex werden, wird manuelle Richtlinienverwaltung ineffizient und fehleranfällig. Skysnag Protect bietet automatisierte Subdomain-Richtlinienverwaltung, die kontinuierlich Ihr gesamtes Domain-Ökosystem überwacht, neue Subdomains identifiziert und intelligente Richtlinienempfehlungen basierend auf beobachteten E-Mail-Mustern bereitstellt.

Automatisierte Lösungen bieten auch Echtzeitwarnungen für Authentifizierungsfehler, Richtlinienverletzungen und potenzielle Sicherheitsvorfälle in allen Subdomains und ermöglichen schnelle Reaktionen auf entstehende Bedrohungen.

V. Erweiterte Subdomain-Sicherheitsstrategien

Multi-Tenant- und Partner-Domain-Verwaltung

Organisationen, die mehrere Marken oder Partner-Domains verwalten, sollten koordinierte

Integration mit Threat Intelligence

Moderne Subdomain-Schutzstrategien integrieren Threat Intelligence-Feeds, die Frühwarnungen über Subdomain-Spoofing-Versuche, aktuelle Angriffsmuster und aufkommende Bedrohungsvektoren bieten, die spezifisch für Ihre Branche oder Organisationsart sind.

Compliance- und regulatorische Überlegungen

Viele regulatorische Rahmenwerke adressieren inzwischen spezifisch E-Mail-Authentifizierungsanforderungen, einschließlich Subdomain-Schutzvorschriften. Stellen Sie sicher, dass Ihre Subdomain-Richtlinien die relevanten Compliance-Anforderungen für Ihre Branche und geografischen Regionen erfüllen.

Bereit, umfassenden DMARC-Subdomain-Schutz zu implementieren? Skysnag Protect bietet automatisierte Subdomain-Erkennung, intelligente Richtlinienempfehlungen und kontinuierliche Überwachung, um Ihr gesamtes E-Mail-Ökosystem zu sichern.

VI. Wichtige Erkenntnisse

Kontinuierliche Überwachung und automatisierte Management-Lösungen helfen dabei, effektiven Subdomain-Schutz aufrechtzuerhalten, während sich Ihre E-Mail-Infrastruktur weiterentwickelt

DMARC-Subdomain-Richtlinie (sp-Tag) erweitert den E-Mail-Authentifizierungsschutz auf alle Subdomains unter Ihrer primären Domain

Subdomain-Richtlinien folgen Vererbungsregeln: direkter Subdomain-DMARC-Eintrag hat Vorrang, gefolgt vom sp-Tag der übergeordneten Domain, dann der Hauptrichtlinie der übergeordneten Domain

Implementieren Sie Subdomain-Richtlinien schrittweise: beginnen Sie mit sp=none zur Erkennung, wechseln Sie zu sp=quarantine zum Schutz und gehen Sie zu sp=reject für maximale Sicherheit über

Umfassende Subdomain-Erkennung ist vor der Implementierung restriktiver Richtlinien essentiell, um das Blockieren legitimer E-Mail-Quellen zu vermeiden

Fortgeschrittene Organisationen profitieren von subdomain-spezifischen DMARC-Einträgen für granulare Kontrolle über verschiedene E-Mail-Quellen und Anwendungsfälle