Seu domínio está enviando e-mails de phishing – mesmo que você não saiba disso

Criminosos cibernéticos estão realizando ataques de spoofing usando nomes de domínio de empresas. Eles não invadem seus servidores. Em vez disso, aproveitam a reputação do seu domínio para inserir e-mails de phishing diretamente nas caixas de entrada.

E se você não tiver o DMARC aplicado, nada os impede.

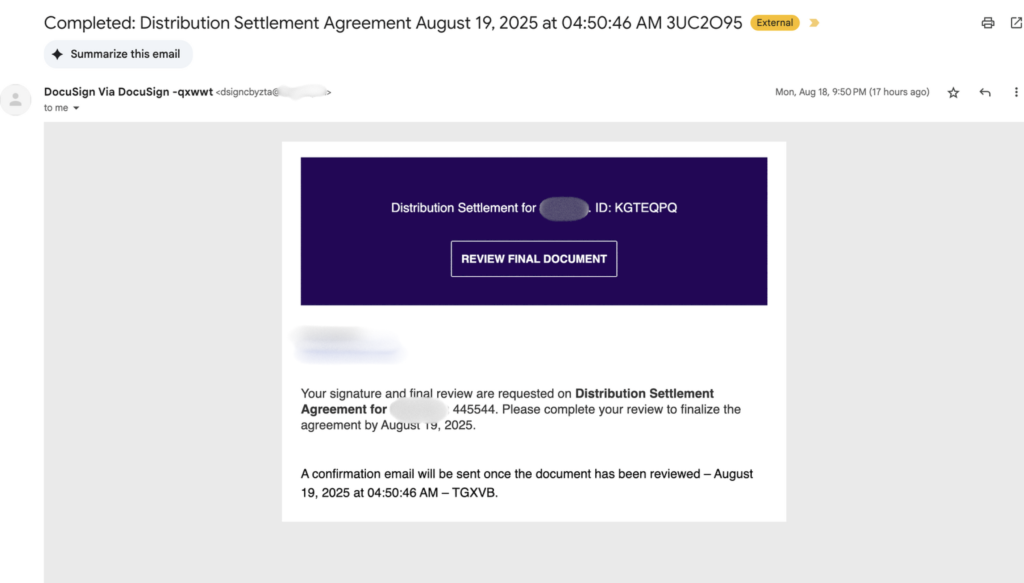

Exemplo: E-mail Falsificado de Plataforma de Assinatura

Aqui está um e-mail de phishing que capturamos – ele foi enviado usando um nome de domínio pertencente a uma organização multinacional.

O e-mail aparenta ser do DocuSign, utilizando o modelo da plataforma, mas está sendo enviado a partir do domínio de uma organização credível.

À primeira vista, o e-mail parece ser uma solicitação legítima do DocuSign. O domínio do remetente aparenta pertencer à plataforma de assinaturas, levando o destinatário a confiar no nome e clicar.

Nota: O nome de domínio real da empresa foi omitido aqui por motivos de privacidade.

Na realidade, o invasor está falsificando o domínio da empresa, aproveitando-se do fato de não haver proteção DMARC implementada.

Como o invasor soube?

Porque o DNS é público. Sempre foi e sempre será. Os invasores podem escanear registros DNS em grande escala e, ao identificarem um domínio sem registro DMARC, enxergam isso como um convite aberto. Mesmo um domínio configurado apenas em “modo de monitoramento” representa uma brecha de alto risco.

É exatamente isso que os invasores procuram – a menor brecha. Um único registro ausente ou mal configurado lhes dá liberdade total para enviar e-mails fraudulentos em nome da sua empresa, aplicando golpes e fraudes enquanto você permanece sem saber.

Fora de vista ≠ Fora de risco

Sem monitoramento, isso nunca aparece nos seus registros. Para você, parece que nada aconteceu. Mas, na realidade, seu domínio está enviando e-mails de phishing para CEOs e pessoas que você nem conhece.

- Já vimos e-mails falsificados fingindo ser de grandes instituições financeiras.

- Já vimos solicitações de assinatura de contratos usando domínios corporativos sequestrados.

- Já vimos membros do conselho e executivos sendo diretamente alvo de falsificação com nomes de marcas.

A Responsabilidade É Sua

Quando a vítima clica, ela vê o nome da sua empresa. Para ela, a culpa é sua.

- Uma fatura falsificada? Eles vão presumir que você perdeu o controle.

- Uma solicitação de contrato falso? Eles vão questionar a sua segurança.

- Um link de phishing enviado com o seu domínio? Eles podem exigir indenizações.

Sua marca e sua liderança estão em jogo.

A Solução É Clara

- Implemente DMARC, SPF e DKIM.

- Monitore seu domínio contra abusos.

- Configure o DMARC para reject de forma diligente, pois “none” significa temporada aberta. Nota: a aplicação manual do DMARC pode levar ao bloqueio de e-mails válidos.

As principais empresas protegem seus domínios antes que os invasores os explorem. A Skysnag torna simples fechar as brechas, bloquear ameaças e alcançar total conformidade de e-mail com a aplicação inteligente do DMARC através do Genius DMARC Enforcement.

- Solicite uma Avaliação Gratuita de Domínio – obtenha visibilidade imediata dos riscos.

- Converse com Nossa Equipe de Sucesso – orientação personalizada para a sua organização.

- Inicie um Teste – veja com que rapidez você pode aplicar a proteção.

Pronto para proteger a sua identidade de envio e a reputação do seu domínio? Registe-se hoje.

ComeçarAssine nossa newsletter

Recursos Relacionados

O Roubo do Louvre Foi Físico. A Falha Foi Digital.

Pequenas empresas na Austrália enfrentam prejuízos cibernéticos de US$ 84 milhões: o que deu errado?

De Golpe à Segurança: Quando Cibercriminosos Disfarçam Ameaças como Ajudantes