Los reportes agregados DMARC contienen la clave para entender tu postura de seguridad de correo electrónico, sin embargo, el 73% de las organizaciones tienen dificultades para interpretar efectivamente estos reportes en formato XML. Estos reportes RUA (Report URI for Aggregate) contienen inteligencia crítica sobre quién está enviando correos en nombre de tu dominio, pero sin un análisis adecuado, valiosas perspectivas de seguridad permanecen enterradas en estructuras de datos complejas.

Los equipos de seguridad necesitan enfoques sistemáticos para decodificar reportes agregados DMARC, transformando datos XML sin procesar en inteligencia accionable que fortalezca la autenticación de correo electrónico y prevenga ataques de suplantación de dominio.

I. Entendiendo la Estructura de Reportes Agregados DMARC

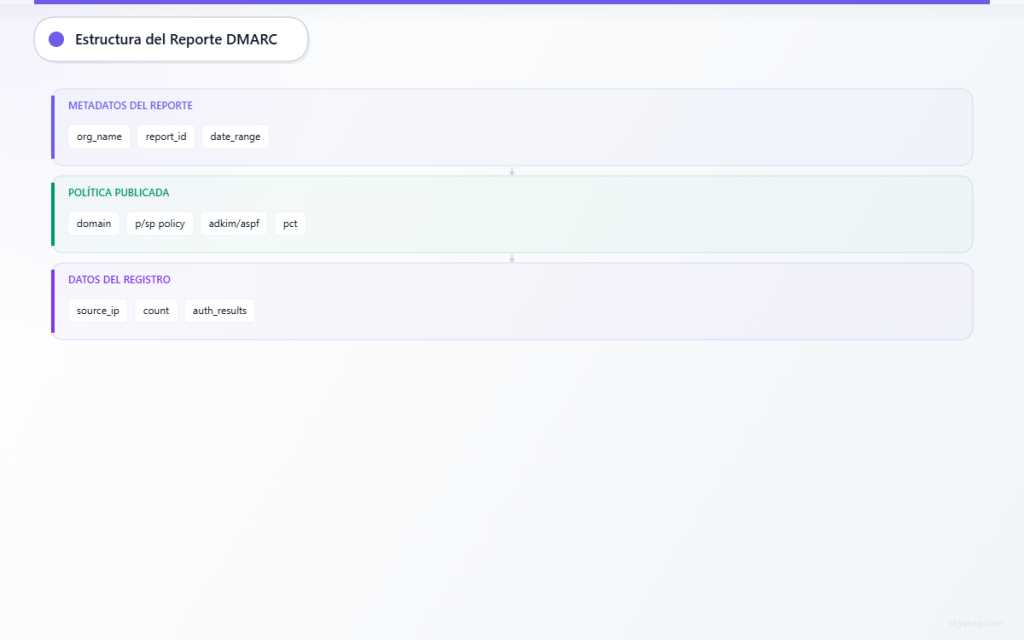

Los reportes agregados DMARC siguen un formato XML estandarizado definido en RFC 7489. Cada reporte contiene tres secciones principales que trabajan juntas para proporcionar datos completos de autenticación de correo electrónico.

Sección de Metadatos del Reporte

Los metadatos del reporte proporcionan contexto esencial sobre la organización reportante y el período de tiempo:

<report_metadata>

<org_name>example-esp.com</org_name>

<email>[email protected]</email>

<extra_contact_info>Report queries: [email protected]</extra_contact_info>

<report_id>1234567890.example.com</report_id>

<date_range>

<begin>1640995200</begin>

<end>1641081599</end>

</date_range>

</report_metadata>Elementos clave para analizar:

- org_name: Identifica el proveedor de servicios de correo electrónico u organización que genera el reporte

- report_id: Identificador único para seguimiento y correlación

- date_range: Marcas de tiempo Unix que definen el período de reporte de 24 horas

Sección de Política Publicada

Esta sección refleja tu política DMARC publicada como la ve la organización reportante:

<policy_published>

<domain>tudominio.com</domain>

<adkim>r</adkim>

<aspf>r</aspf>

<p>quarantine</p>

<sp>reject</sp>

<pct>100</pct>

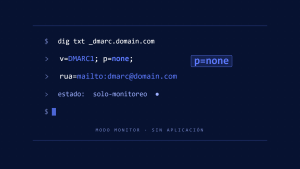

</policy_published>Parámetros de política críticos:

- p (policy): Acción para fallas de alineación de dominio (none, quarantine, reject)

- sp (subdomain policy): Política específica para mensajes de subdominio

- adkim/aspf: Modos de alineación DKIM y SPF (estricto ‘s’ o relajado ‘r’)

- pct: Porcentaje de mensajes sujetos a acción de política

Datos de Registro: El Núcleo de Inteligencia

La sección de registro contiene resultados de autenticación reales y representa los datos más valiosos para análisis de seguridad:

<record>

<row>

<source_ip>192.168.1.100</source_ip>

<count>150</count>

<policy_evaluated>

<disposition>none</disposition>

<dkim>pass</dkim>

<spf>fail</spf>

</policy_evaluated>

</row>

<identifiers>

<header_from>tudominio.com</header_from>

</identifiers>

<auth_results>

<dkim>

<domain>tudominio.com</domain>

<result>pass</result>

<selector>selector1</selector>

</dkim>

<spf>

<domain>tudominio.com</domain>

<result>fail</result>

</spf>

</auth_results>

</record>II. Proceso de Análisis de Reportes Paso a Paso

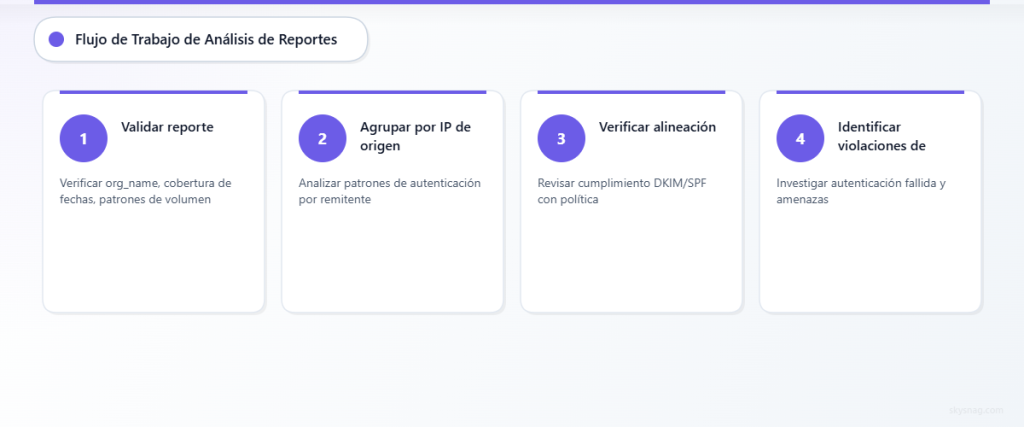

Paso 1: Validar Autenticidad y Cobertura del Reporte

Comienza el análisis confirmando la legitimidad del reporte y entendiendo su alcance:

- Verificar organización reportante: Verificar cruzadamente org_name con proveedores conocidos de servicios de correo electrónico

- Revisar cobertura del rango de fechas: Asegurar que los reportes cubran períodos de tiempo esperados sin brechas

- Evaluar patrones de volumen: Comparar conteos de mensajes contra volúmenes de correo esperados

Documenta cualquier anomalía en patrones de reporte, ya que brechas o cambios inesperados de volumen pueden indicar problemas de infraestructura o ataques potenciales.

Paso 2: Analizar Resultados de Autenticación por Fuente

Agrupa registros por dirección IP fuente para identificar patrones de envío y rendimiento de autenticación:

Análisis de Fuentes Legítimas:

- Los servidores de correo internos deben mostrar SPF y DKIM consistentemente exitosos

- Los servicios de terceros autorizados deben alinearse con registros SPF

- Las plataformas de correo en la nube deben demostrar configuración de autenticación adecuada

Investigación de Fuentes Sospechosas:

- Las direcciones IP desconocidas enviando altos volúmenes requieren investigación inmediata

- Las inconsistencias geográficas pueden indicar sistemas comprometidos

- Las fallas de autenticación de fuentes inesperadas sugieren intentos de suplantación

Paso 3: Evaluar Alineación de Políticas y Cumplimiento

Examina cómo los mensajes se alinean con los requisitos de tu política DMARC:

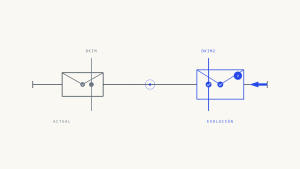

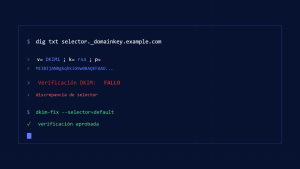

Evaluación de Alineación DKIM:

- Revisar patrones de uso de selectores a través de servicios legítimos

- Identificar cualquier firma DKIM no autorizada

- Monitorear cumplimiento de rotación de selectores

Análisis de Alineación SPF:

- Verificar tasas de éxito SPF para fuentes de envío autorizadas

- Investigar fallas SPF de servicios legítimos

- Documentar cualquier autorización SPF faltante

Paso 4: Identificar Violaciones de Política y Amenazas

Enfócate en registros donde la evaluación de política resultó en fallas de autenticación:

Patrones de Autenticación Fallidos:

- Las fallas tanto de DKIM como de SPF a menudo indican intentos de suplantación

- Las fallas parciales pueden sugerir problemas de configuración

- Los picos de volumen en mensajes fallidos ameritan investigación inmediata

Análisis de Disposición:

- Los mensajes marcados como «quarantine» o «reject» representan amenazas bloqueadas

- Los altos volúmenes de violaciones de política indican campañas de ataque activas

- El análisis de tendencias revela la evolución de patrones de ataque

III. Ejemplos de Interpretación Práctica

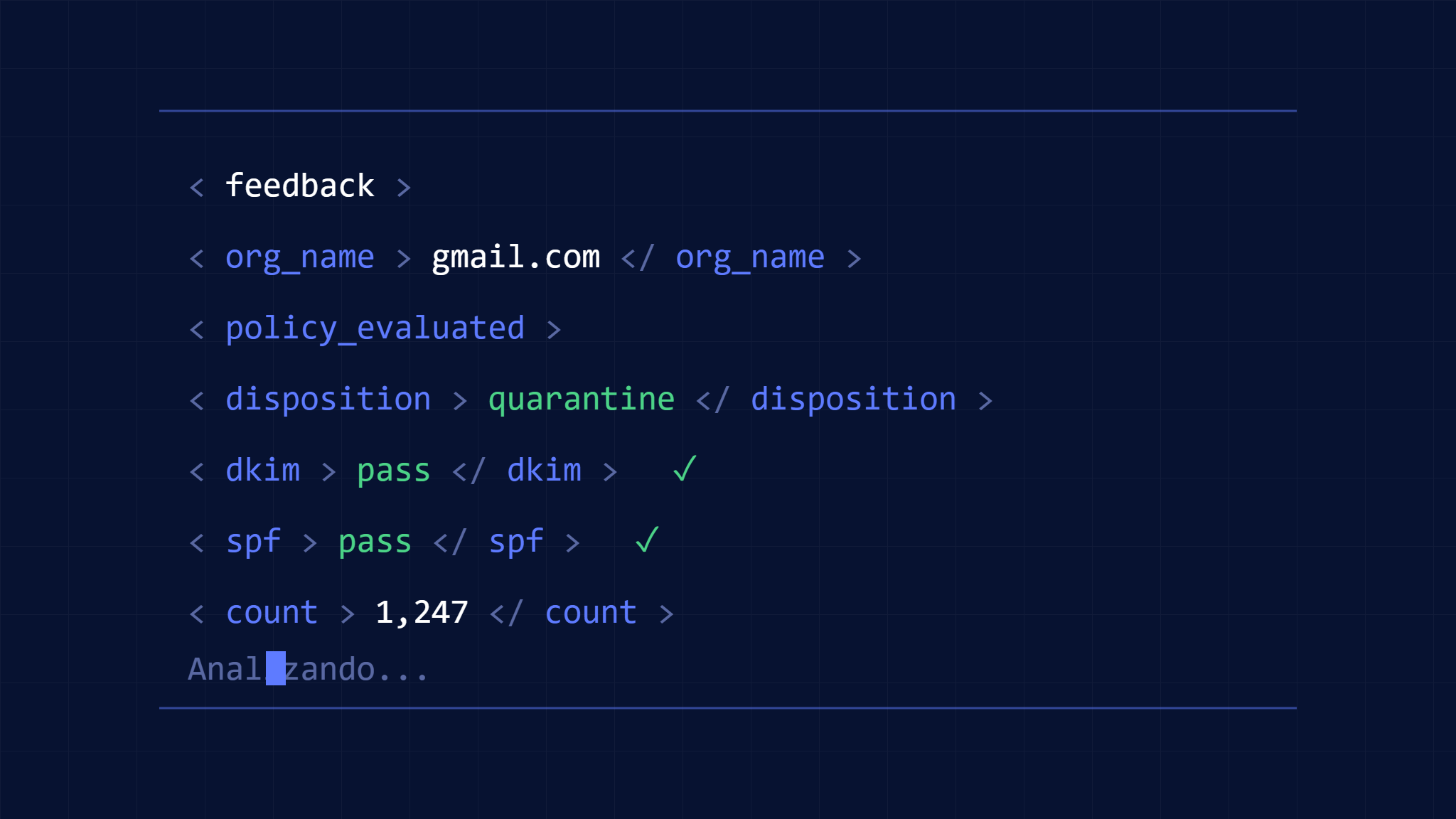

Ejemplo 1: Identificando Configuración Errónea de Servicio Legítimo

Escenario: El reporte agregado muestra fallas SPF de plataforma de marketing:

<source_ip>192.0.2.50</source_ip>

<count>500</count>

<policy_evaluated>

<disposition>quarantine</disposition>

<dkim>pass</dkim>

<spf>fail</spf>

</policy_evaluated>Análisis: IP de plataforma de marketing faltante del registro SPF

Acción Requerida: Actualizar registro SPF para incluir el rango de IP de la plataforma de marketing

Ejemplo 2: Detectando Campaña de Suplantación

Escenario: Fuente desconocida enviando altos volúmenes con falla completa de autenticación:

<source_ip>198.51.100.75</source_ip>

<count>2500</count>

<policy_evaluated>

<disposition>reject</disposition>

<dkim>fail</dkim>

<spf>fail</spf>

</policy_evaluated>Análisis: Probable intento de suplantación bloqueado por política DMARC

Acción Requerida: Monitorear escalación de campaña, considerar compartir inteligencia de amenazas

Ejemplo 3: Efectividad de Política de Subdominio

Escenario: Mensajes de subdominio mostrando diferentes patrones de autenticación:

<identifiers>

<header_from>newsletter.tudominio.com</header_from>

</identifiers>

<policy_evaluated>

<disposition>none</disposition>

<dkim>fail</dkim>

<spf>pass</spf>

</policy_evaluated>Análisis: El subdominio carece de configuración DKIM a pesar del éxito SPF

Acción Requerida: Implementar firma DKIM para servicios de subdominio

IV. Técnicas de Análisis Avanzadas

Análisis de Tendencias y Comparación Histórica

Compara reportes actuales contra datos históricos para identificar:

- Tendencias de mejora o degradación de autenticación

- Variaciones de patrones de envío estacionales

- Indicadores de campañas de amenazas emergentes

- Mediciones de efectividad de política

Análisis Geográfico y de Red

Correlaciona direcciones IP fuente con inteligencia geográfica y de red:

- Mapear fuentes de envío a ubicaciones de proveedores de servicios autorizados

- Identificar patrones de envío geográfico inusuales

- Verificar cruzadamente con feeds de inteligencia de amenazas

- Monitorear indicadores de botnet o sistemas comprometidos

Reconocimiento de Volumen y Patrones

Analiza patrones de volumen de mensajes para perspectivas de seguridad:

- Establecer métricas de volumen base para fuentes legítimas

- Detectar picos de volumen que indiquen ataques o configuraciones erróneas

- Monitorear tasas de éxito de autenticación por volumen

- Identificar patrones de ataque basados en tiempo

V. Aprovechando Skysnag Comply para Análisis de Reportes

Skysnag Comply transforma reportes agregados DMARC complejos en inteligencia clara y accionable a través de análisis automatizado y visualización. La plataforma procesa reportes XML automáticamente, resaltando eventos críticos de seguridad y proporcionando flujos de trabajo de remediación guiada.

Las capacidades clave de análisis incluyen:

- Detección de amenazas en tiempo real de datos de reportes agregados

- Análisis automatizado de reputación de IP fuente

- Visualización y comparación de tendencias históricas

- Medición de efectividad de política y recomendaciones de optimización

Los equipos de seguridad pueden enfocarse en respuesta y remediación en lugar de análisis manual de reportes, acelerando la detección de amenazas y mejorando la postura general de seguridad de correo electrónico.

VI. Mejores Prácticas de Implementación

Procesamiento Automatizado de Reportes

Establece enfoques sistemáticos para manejar volúmenes de reportes agregados:

- Configurar recolección automatizada de reportes desde endpoints RUA

- Implementar herramientas de análisis para procesamiento XML

- Configurar sistemas de alerta para eventos críticos de seguridad

- Mantener almacenamiento centralizado de reportes para análisis histórico

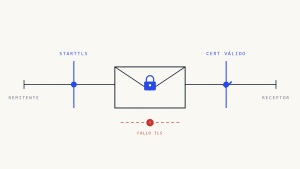

Integración con Operaciones de Seguridad

Conecta el análisis de reportes agregados DMARC con operaciones de seguridad más amplias:

- Alimentar indicadores de amenazas a plataformas SIEM

- Correlacionar datos de autenticación de correo electrónico con otros eventos de seguridad

- Establecer procedimientos de respuesta a incidentes para fallas de autenticación

- Crear métricas para medir mejoras en la postura de seguridad de correo electrónico

Cronograma Regular de Análisis

Mantén cronogramas de análisis consistentes para resultados óptimos de seguridad:

- Revisión diaria de fallas críticas de autenticación

- Análisis semanal de tendencias y reconocimiento de patrones

- Evaluaciones mensuales de efectividad de política

- Revisiones trimestrales comprehensivas de postura de seguridad

VII. Puntos Clave

Los reportes agregados DMARC proporcionan inteligencia invaluable para equipos de seguridad de correo electrónico cuando se decodifican y analizan adecuadamente. Entender la estructura de reportes, implementar procesos de análisis sistemáticos y aprovechar herramientas automatizadas transforma datos de autenticación sin procesar en perspectivas de seguridad accionables.

El análisis efectivo de reportes agregados requiere enfoque en patrones de autenticación, verificación de fuentes e identificación de tendencias en lugar de inspección de mensajes individuales. Los equipos de seguridad que dominan estas técnicas analíticas obtienen ventajas significativas en detectar amenazas, optimizar políticas y mantener posturas fuertes de autenticación de correo electrónico.

El éxito depende de prácticas de análisis consistentes, integración con operaciones de seguridad más amplias y mejora continua basada en la evolución del panorama de amenazas. Las organizaciones que implementan programas comprehensivos de análisis de reportes agregados DMARC reportan 67% de mejoras en detección de incidentes de seguridad de correo electrónico y 45% de reducciones en ataques exitosos de suplantación de dominio.

¿Listo para transformar tu análisis de reportes agregados DMARC? Descubre cómo Skysnag Comply automatiza el procesamiento complejo de reportes y entrega inteligencia accionable de seguridad de correo electrónico para tu equipo de seguridad.