Los informes agregados de DMARC llegan a tu bandeja de entrada como mensajes crípticos escritos en código XML, dejando a muchos profesionales de TI rascándose la cabeza. Estos informes contienen inteligencia crítica sobre el estado de autenticación de tu correo electrónico, pero descifrarlos requiere conocimientos que la mayoría de los equipos de seguridad nunca aprendieron formalmente.

Entender los informes agregados de DMARC es esencial para mantener la seguridad del correo electrónico y prevenir ataques de suplantación de dominio. Estos informes en formato XML revelan qué correos electrónicos están pasando o fallando las verificaciones de autenticación, ayudándote a identificar fuentes de envío legítimas y amenazas potenciales. Con los ataques basados en correo electrónico continuando su aumento, dominar el análisis de informes DMARC se ha convertido en una habilidad indispensable para los profesionales de ciberseguridad.

Esta guía completa te transformará de un novato de DMARC en un experto en lectura de informes, con ejemplos del mundo real y técnicas avanzadas de resolución de problemas.

I. Entendiendo la Estructura del Informe Agregado de DMARC

Los informes agregados de DMARC siguen un formato XML estandarizado que contiene varias secciones clave. Cada informe representa datos recopilados durante un período específico (típicamente 24 horas) e incluye resultados de autenticación de receptores de correo.

Elementos Centrales del Informe

La estructura básica incluye:

Metadatos del Informe: Contiene información sobre la organización que reporta, rango de fechas y el dominio sobre el que se informa. Esta sección identifica quién envió el informe y qué período de tiempo cubre.

Política Publicada: Muestra tu política DMARC actual como la entiende el receptor que reporta. Esta sección revela cómo tu registro DMARC está siendo interpretado a través de diferentes sistemas de correo.

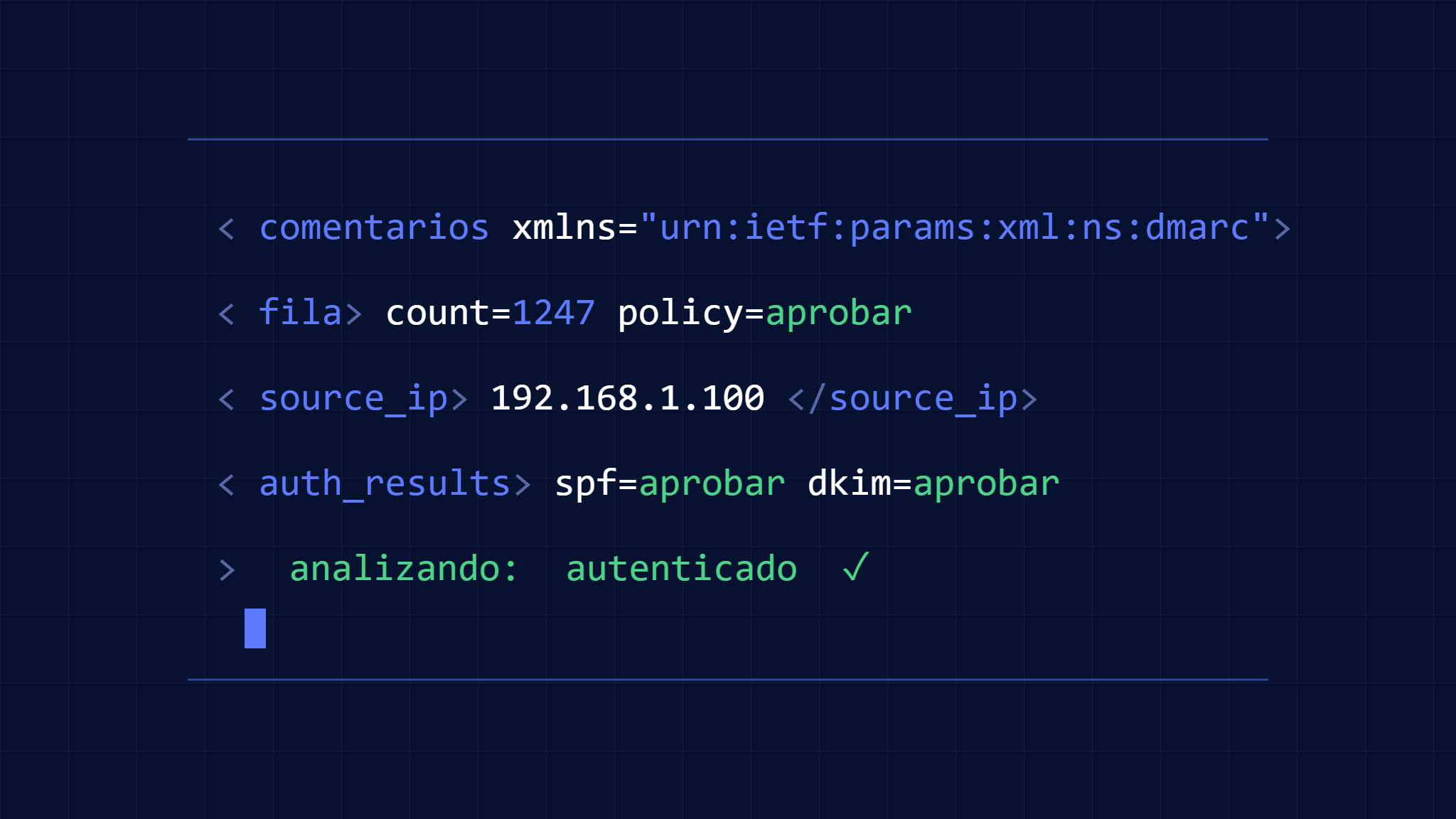

Sección de Registros: Contiene los datos reales de autenticación, incluyendo resultados de SPF y DKIM, direcciones IP fuente y volúmenes de mensajes. Aquí es donde reside la verdadera inteligencia.

Cada registro dentro de un informe representa una combinación única de IP fuente, dominio SPF, dominio DKIM y resultados de autenticación. Entender esta agrupación es crucial para un análisis preciso.

II. Proceso de Análisis de Informes Paso a Paso

Paso 1: Extraer y Abrir el Informe

Los informes DMARC típicamente llegan como archivos adjuntos comprimidos (ZIP o GZIP) que contienen datos XML. Los clientes de correo modernos pueden bloquear estos archivos adjuntos, así que revisa tu carpeta de spam o cuarentena de seguridad.

Guarda el archivo XML localmente y ábrelo con un editor de texto o visor XML. Aunque el XML sin procesar parece intimidante, seguir un enfoque sistemático hace que el análisis sea manejable.

Paso 2: Identificar los Metadatos del Informe

Localiza la sección de metadatos del informe en la parte superior del archivo XML:

<report_metadata>

<org_name>google.com</org_name>

<email>[email protected]</email>

<extra_contact_info>https://support.google.com/a/answer/2466580</extra_contact_info>

<report_id>12345678901234567890</report_id>

<date_range>

<begin>1640995200</begin>

<end>1641081599</end>

</date_range>

</report_metadata>Este ejemplo muestra un informe de Google cubriendo un período de 24 horas. Las marcas de tiempo están en formato Unix y necesitan conversión a fechas legibles.

Paso 3: Revisar la Sección de Política Publicada

La sección de política publicada muestra cómo los receptores interpretan tu registro DMARC:

<policy_published>

<domain>example.com</domain>

<adkim>r</adkim>

<aspf>r</aspf>

<p>quarantine</p>

<sp>none</sp>

<pct>100</pct>

</policy_published>Elementos clave a verificar:

- Domain: Confirma el dominio sobre el que se informa

- p: Tu política principal (none, quarantine o reject)

- adkim/aspf: Modos de alineación DKIM y SPF (r=relajado, s=estricto)

- pct: Porcentaje de mensajes a los que se aplica la política

Paso 4: Analizar Registros Individuales

Cada sección de registro contiene resultados de autenticación para una fuente específica:

<record>

<row>

<source_ip>209.85.208.180</source_ip>

<count>347</count>

<policy_evaluated>

<disposition>none</disposition>

<dkim>pass</dkim>

<spf>pass</spf>

</policy_evaluated>

</row>

<identifiers>

<header_from>example.com</header_from>

</identifiers>

<auth_results>

<spf>

<domain>example.com</domain>

<result>pass</result>

</spf>

<dkim>

<domain>example.com</domain>

<result>pass</result>

<selector>selector1</selector>

</dkim>

</auth_results>

</record>Puntos de datos críticos incluyen:

- Source IP: El servidor que envía correos

- Count: Número de mensajes de esta fuente

- Policy Evaluated: Resultado final de DMARC

- Auth Results: Resultados individuales de SPF y DKIM

III. Interpretando Resultados de Autenticación

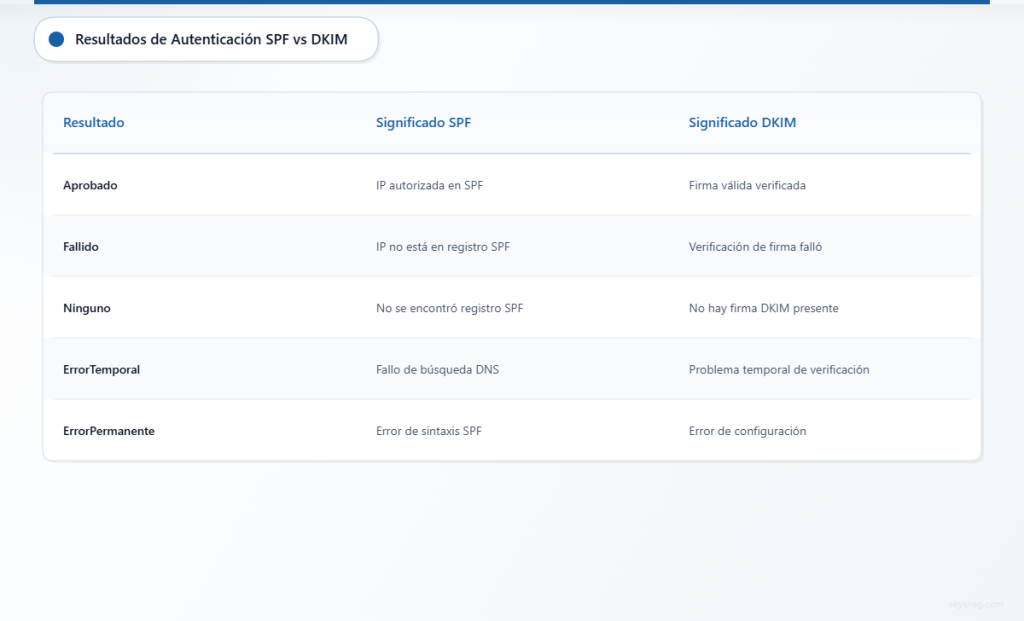

Análisis de Resultados SPF

Los resultados SPF (Sender Policy Framework) indican si la IP emisora está autorizada:

Pass: La dirección IP está listada en tu registro SPF

Fail: La dirección IP no está autorizada en tu registro SPF

Neutral: El registro SPF existe pero no autoriza ni niega explícitamente

None: No se encontró registro SPF

TempError: Fallo temporal de búsqueda DNS

PermError: Error permanente de sintaxis en el registro SPF

Desglose de Resultados DKIM

Los resultados DKIM (DomainKeys Identified Mail) muestran la validación de firma criptográfica:

Pass: Firma DKIM válida verificada exitosamente

Fail: Falló la verificación de firma DKIM

None: No hay firma DKIM presente

Policy: La firma existe pero no cumple los requisitos de política

Neutral: La firma es válida pero la política no especifica acción

TempError: Fallo temporal durante la verificación

PermError: Error permanente de configuración

Entendiendo la Alineación DMARC

DMARC requiere que SPF o DKIM estén tanto autenticados como alineados:

Alineación SPF: El dominio en el Return-Path debe coincidir (o ser un subdominio de) el dominio From

Alineación DKIM: El dominio firmante DKIM debe coincidir (o ser un subdominio de) el dominio From

La alineación relajada permite coincidencias de subdominios, mientras que la alineación estricta requiere coincidencias exactas de dominios.

IV. Patrones Comunes de Informes y Señales de Alerta

Patrones de Tráfico Legítimo

La implementación exitosa de DMARC típicamente muestra:

- Altos volúmenes de mensajes de rangos de IP conocidos

- Tasas consistentes de aprobación SPF y DKIM

- Alineación adecuada de dominios

- Patrones de autenticación estables a lo largo del tiempo

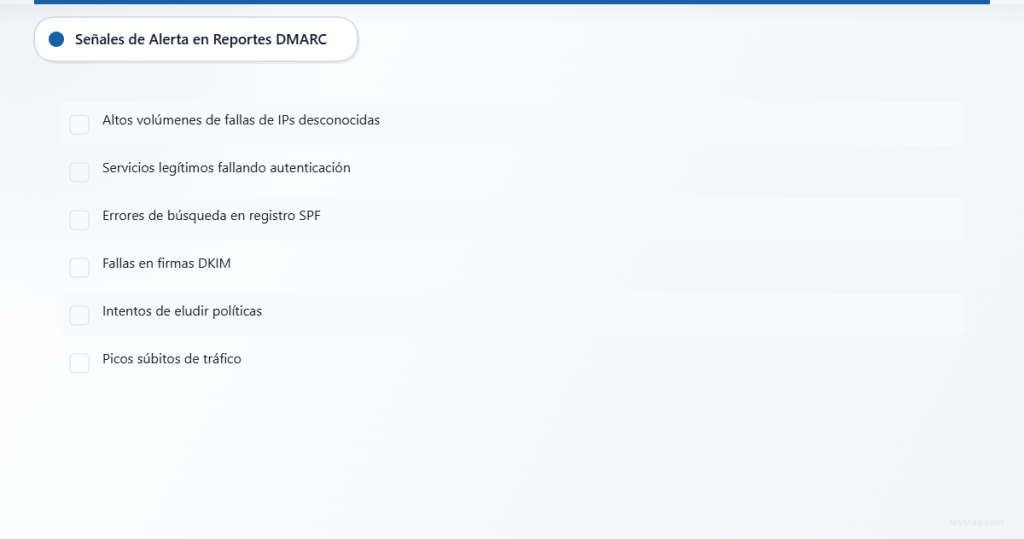

Indicadores de Actividad Sospechosa

Busca estas señales de advertencia:

- Direcciones IP desconocidas con altos volúmenes de mensajes

- Fallos de autenticación de fuentes inesperadas

- Dominios desalineados indicando posible suplantación

- Picos súbitos de tráfico de nuevos rangos de IP

- Anomalías geográficas inconsistentes con tus operaciones comerciales

Análisis de Autenticación Fallida

Cuando los mensajes fallan la autenticación DMARC, investiga:

- Fallos SPF: Verifica si remitentes legítimos faltan en tu registro SPF

- Fallos DKIM: Verifica que las claves DKIM estén configuradas correctamente y no hayan expirado

- Problemas de alineación: Asegúrate de que los dominios From coincidan apropiadamente con dominios SPF/DKIM

V. Técnicas Avanzadas de Resolución de Problemas

Investigación de Direcciones IP

Para direcciones IP desconocidas en informes:

- Búsqueda DNS inversa: Identifica el proveedor de hosting u organización

- Análisis de geolocalización: Verifica si la ubicación coincide con patrones esperados de envío

- Verificación de reputación: Usa fuentes de inteligencia de amenazas para evaluar la reputación de IP

- Análisis de red: Determina si las IPs pertenecen a proveedores conocidos de servicios de correo

Análisis de Cadena de Autenticación

Rastrea fallos de autenticación a través de la cadena completa:

- Verificación de registros DNS: Confirma que los registros SPF, DKIM y DMARC sean correctos

- Validación de selector: Asegúrate de que los selectores DKIM coincidan entre DNS y cabeceras de correo

- Alineación de política: Verifica que la configuración de alineación de dominios coincida con tus requisitos

- Servicios de terceros: Identifica servicios legítimos que necesiten inclusión SPF

Análisis de Volumen y Patrones

Analiza patrones de mensajes para obtener perspectivas:

- Tendencias basadas en tiempo: Identifica horas pico de envío y actividad inusual

- Distribución de fuentes: Monitorea cambios en tu infraestructura de envío

- Tasas de fallo: Rastrea tasas de éxito de autenticación a lo largo del tiempo

- Impacto de política: Mide el efecto de cambios de política en la entrega

VI. Soluciones Automatizadas de Procesamiento de Informes

El análisis manual de informes DMARC se vuelve impracticable a escala. Skysnag Comply procesa automáticamente los informes agregados de DMARC, proporcionando paneles intuitivos y perspectivas accionables sin requerir experiencia XML.

Las soluciones automatizadas ofrecen varias ventajas:

- Procesamiento en tiempo real de informes entrantes

- Análisis de tendencias a través de múltiples períodos de tiempo

- Detección de amenazas usando algoritmos de aprendizaje automático

- Capacidades de integración con herramientas de seguridad existentes

- Análisis escalable para empresas con altos volúmenes de correo

Considera la automatización cuando proceses más de 10-15 informes diarios o cuando manejes DMARC para múltiples dominios.

VII. Optimizando tu Configuración DMARC

Basado en el análisis de informes, optimiza tu implementación DMARC:

Optimización de Registro SPF

- Remueve direcciones IP no utilizadas para reducir búsquedas DNS

- Usa declaraciones include para servicios de terceros

- Monitorea la longitud del registro SPF para evitar el límite de 10 búsquedas

Mejora de Configuración DKIM

- Implementa múltiples selectores DKIM para redundancia

- Usa longitudes de clave más largas (mínimo 2048-bit) para mejor seguridad

- Rota las claves DKIM regularmente según las mejores prácticas

Progresión de Política DMARC

- Comienza con policy=none para monitoreo

- Progresa a quarantine después de lograr 95%+ de éxito de autenticación

- Implementa política reject solo después de pruebas exhaustivas y validación

VIII. Puntos Clave

Dominar el análisis de informes agregados de DMARC requiere entender la estructura XML, mecanismos de autenticación e indicadores de amenazas. Enfócate en el análisis sistemático de IPs fuente, resultados de autenticación y estado de alineación para identificar tanto remitentes legítimos como amenazas potenciales.

La revisión regular de informes ayuda a mantener la postura de seguridad del correo electrónico y asegura que los mensajes legítimos lleguen exitosamente a los destinatarios. A medida que tu infraestructura de correo crezca, considera soluciones automatizadas como Skysnag Comply para agilizar el proceso de análisis y obtener perspectivas más profundas sobre el estado de autenticación de correo de tu dominio.

La inversión en experiencia DMARC paga dividendos a través de mejor entregabilidad de correo, reducción de abuso de marca y defensas de ciberseguridad mejoradas. Comienza con análisis manual para construir conocimiento fundamental, luego aprovecha herramientas de automatización para escalar tu programa de autenticación de correo efectivamente.