E-Commerce-Unternehmen verarbeiten täglich Millionen von Kunden-E-Mails und sind damit primäre Ziele für Cyberkriminelle, die nach Zahlungsdaten, persönlichen Informationen und Zugang zu Kundenkonten suchen. Eine einzige kompromittierte E-Mail mit Bestellbestätigungen, Versandupdates oder Passwort-Resets kann sensible Kundendaten preisgeben und den Ruf der Marke schädigen.

Einzelhandelsunternehmen stehen vor einzigartigen E-Mail-Sicherheitsherausforderungen, von hochvolumigen Transaktionsnachrichten bis hin zu raffinierten Phishing-Angriffen, die sowohl Kunden als auch interne Teams ins Visier nehmen. Laut dem Internet Crime Complaint Center des FBI führten Business E-Mail Compromise-Angriffe 2023 zu Verlusten von über 2,9 Milliarden US-Dollar, wobei Einzelhandelsunternehmen einen bedeutenden Anteil der Opfer ausmachten.

Diese umfassende Checkliste bietet E-Commerce-Teams umsetzbare Schritte zur Sicherung der E-Mail-Kommunikation mit Kunden, zur Implementierung ordnungsgemäßer Authentifizierungsprotokolle und zum Schutz vor häufigen Bedrohungen, die auf Online-Einzelhandelsoperationen abzielen.

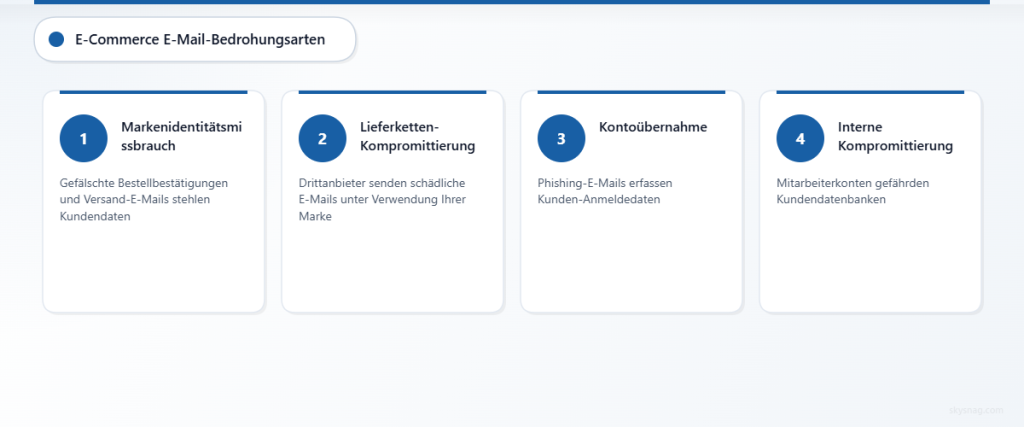

I. Verständnis der E-Commerce E-Mail-Bedrohungslandschaft

E-Commerce E-Mail-Sicherheitsbedrohungen haben sich erheblich weiterentwickelt, wobei Angreifer gezielt die Vertrauensbeziehung zwischen Einzelhändlern und Kunden ausnutzen. Häufige Angriffsvektoren umfassen:

Markenimitationsangriffe nutzen das Kundenvertrauen aus, indem sie legitime Händlerkommunikation nachahmen. Diese Angriffe zielen oft während der Haupteinkaufszeiten auf Kunden ab und verwenden überzeugende Bestellbestätigungs- oder Versandbenachrichtigungs-E-Mails, um Zugangsdaten oder Zahlungsinformationen zu stehlen.

Supply Chain E-Mail-Kompromittierung betrifft Drittanbieter, Zahlungsabwickler und Logistikpartner, die Zugang zu Kunden-E-Mail-Adressen haben. Wenn die E-Mail-Systeme dieser Partner kompromittiert werden, können Angreifer bösartige E-Mails senden, die von vertrauenswürdigen Einzelhandelsmarken zu stammen scheinen.

Kontoübernahmeversuche beginnen häufig mit Phishing-E-Mails, die darauf ausgelegt sind, Kunden-Anmeldedaten zu erfassen. Sobald Angreifer Zugang zu Kundenkonten erhalten, können sie Bestellhistorien, Zahlungsmethoden und persönliche Informationen einsehen.

Interne E-Mail-Kompromittierung birgt erhebliche Risiken, wenn Mitarbeiter-E-Mail-Konten kompromittiert werden und möglicherweise Kundendatenbanken, Zahlungsverarbeitungsinformationen und Betriebsdaten preisgeben.

II. Technische E-Mail-Authentifizierungsanforderungen

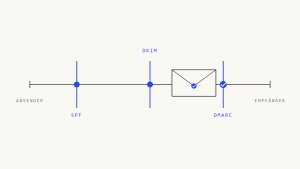

E-Mail-Authentifizierungsprotokolle bilden das Fundament der E-Commerce E-Mail-Sicherheit und helfen dabei, Domain-Spoofing zu verhindern und sicherzustellen, dass legitime Kommunikation zuverlässig bei Kunden ankommt.

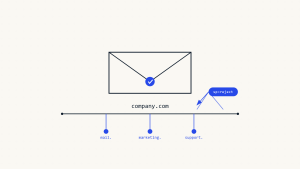

SPF (Sender Policy Framework)-Konfiguration erfordert sorgfältige Verwaltung in E-Commerce-Umgebungen, in denen mehrere Systeme E-Mails im Namen Ihrer Domain senden. Häufige Sendequellen umfassen:

- Primäre E-Commerce-Plattform (Shopify, Magento, WooCommerce)

- E-Mail-Service-Provider für Marketing-Kampagnen

- Kundenservice-Plattformen und Helpdesk-Systeme

- Zahlungsabwickler, die Transaktionsbestätigungen senden

- Versandanbieter, die Tracking-Benachrichtigungen senden

DKIM (DomainKeys Identified Mail)-Implementierung gewährleistet E-Mail-Integrität und Authentizität. E-Commerce-Unternehmen sollten DKIM-Signierung für alle ausgehenden E-Mail-Streams implementieren, einschließlich Transaktions-E-Mails, Marketing-Kommunikation und automatisierte Benachrichtigungen.

DMARC (Domain-based Message Authentication, Reporting and Conformance) bietet Einblick in E-Mail-Authentifizierungsfehler und ermöglicht Richtliniendurchsetzung. Für E-Commerce-Unternehmen zeigen DMARC-Berichte unbefugte Nutzung Ihrer Domain in Phishing-Kampagnen auf, die auf Kunden abzielen.

Skysnag Comply vereinfacht die E-Mail-Authentifizierungsverwaltung für Einzelhandelsunternehmen und bietet automatisierte Überwachung von Authentifizierungsfehlern sowie Policy-Optimierungsempfehlungen, die speziell für hochvolumige E-Commerce E-Mail-Umgebungen entwickelt wurden.

III. E-Commerce E-Mail-Sicherheits-Implementierungs-Checkliste

Verwenden Sie diese Checkliste als praktischen Ausgangspunkt für die Sicherung Ihrer E-Commerce E-Mail-Infrastruktur. Die spezifischen Anforderungen hängen von Ihrer Plattform, Ihrem E-Mail-Volumen und Drittanbieter-Integrationen ab, aber diese Kernelemente gelten für die meisten Einzelhandelsoperationen.

Domain- und DNS-Sicherheit

- [ ] Konfigurieren Sie SPF-Records, um alle legitimen E-Mail-Sendequellen einzuschließen, einschließlich E-Commerce-Plattformen, ESPs und Drittanbieter-Services.

- [ ] Implementieren Sie DKIM-Signierung für alle ausgehenden E-Mail-Streams mit separaten Schlüsseln für Transaktions- und Marketing-E-Mail-Systeme.

- [ ] Implementieren Sie DMARC-Richtlinie beginnend mit p=none zur Überwachung, fortschreitend zu p=quarantine und schließlich p=reject basierend auf Authentifizierungserfolgsraten.

- [ ] Registrieren Sie defensive Domains für häufige Typosquatting-Variationen Ihrer Marken-Domain, um Kunden-Phishing-Angriffe zu verhindern.

- [ ] Aktivieren Sie DNS-Sicherheitsfeatures wie DNSSEC zum Schutz vor DNS-Hijacking-Angriffen auf E-Mail-Authentifizierungs-Records.

E-Commerce-Plattform E-Mail-Konfiguration

- [ ] Überprüfen und sichern Sie E-Mail-Einstellungen in Ihrem E-Commerce-Plattform-Admin-Panel und stellen Sie sicher, dass nur autorisierte Benutzer E-Mail-Templates und Sendekonfigurationen ändern können.

- [ ] Implementieren Sie E-Mail-Template-Genehmigungsworkflows für Transaktions-E-Mails, um unbefugte Änderungen zu verhindern, die das Kundenvertrauen beeinträchtigen könnten.

- [ ] Konfigurieren Sie ordnungsgemäße From-Adressen und Anzeigenamen für alle automatisierten E-Mails, um konsistente Markenidentität und Kundenerkennung zu gewährleisten.

- [ ] Richten Sie E-Mail-Protokollierung und -Überwachung für alle plattformgenerierten Kommunikationen ein, um Zustellungsprobleme und potenzielle Sicherheitsvorfälle zu verfolgen.

- [ ] Aktivieren Sie Zwei-Faktor-Authentifizierung für alle Admin-Konten mit E-Mail-Konfigurationsprivilegien.

Kundenkommunikationssicherheit

- [ ] Implementieren Sie E-Mail-Verschlüsselung für Kommunikation mit sensiblen Kundeninformationen wie Kontoauszügen oder Anfragen zu persönlichen Daten.

- [ ] Gestalten Sie E-Mail-Templates mit klaren visuellen Indikatoren für Authentizität, einschließlich konsistenter Markendarstellung, offizieller Kontaktinformationen und Sicherheitshinweisen.

- [ ] Etablieren Sie sichere Kommunikationskanäle für Passwort-Resets, Kontoänderungen und Bestätigungen hochwertige Transaktionen.

- [ ] Erstellen Sie Kundenaufklärungsmaterialien zur Identifizierung legitimer E-Mails von Ihrem Unternehmen versus Phishing-Versuchen.

- [ ] Implementieren Sie E-Mail-Verifizierungsprozesse für Kontoerstellung und bedeutende Kontoänderungen, um unbefugten Zugang zu verhindern.

Drittanbieter-Integrationssicherheit

- [ ] Prüfen Sie alle Drittanbieter-Services, die berechtigt sind, E-Mails im Namen Ihrer Domain zu senden, und entfernen Sie inaktive oder unnötige Integrationen.

- [ ] Etablieren Sie Sicherheitsanforderungen für E-Mail-Service-Provider, einschließlich Authentifizierungsprotokollen, Datenhandhabungspraktiken und Incident-Response-Verfahren.

- [ ] Überwachen Sie die Compliance der Drittanbieter-E-Mail-Authentifizierung durch DMARC-Berichte und identifizieren Sie Integrationsprobleme, die die Zustellbarkeit beeinträchtigen könnten.

- [ ] Implementieren Sie Lieferantenrisikobewertungen für jeden Service-Provider, der Kunden-E-Mail-Adressen verarbeitet oder Kommunikation in Ihrem Namen sendet.

- [ ] Führen Sie aktuelle Kontaktinformationen und Sicherheitsprotokolle für alle Drittanbieter-E-Mail-Integrationen.

Interne Team-E-Mail-Sicherheit

- [ ] Implementieren Sie E-Mail-Sicherheitslösungen, die eingehende Nachrichten auf Phishing-Versuche, Malware und verdächtige Anhänge scannen, die auf Mitarbeiterkonten abzielen.

- [ ] Implementieren Sie Mitarbeiterschulungsprogramme mit Fokus auf E-Commerce-spezifische Phishing-Bedrohungen, einschließlich gefälschter Lieferantenkommunikation und Kundenimitationsversuchen.

- [ ] Etablieren Sie sichere E-Mail-Praktiken für Kundenservice-Teams, die sensible Kundeninformationen und Zahlungsdetails handhaben.

- [ ] Konfigurieren Sie E-Mail-Aufbewahrungsrichtlinien, die Kundenservice-Bedürfnisse mit Datenschutzanforderungen und Sicherheits-Best-Practices ausbalancieren.

- [ ] Richten Sie Incident-Response-Verfahren speziell für E-Mail-Sicherheitsverletzungen ein, die Kundenkommunikation betreffen.

Überwachung und Compliance

- [ ] Implementieren Sie kontinuierliche Überwachung der E-Mail-Authentifizierungserfolgsraten über alle Sendequellen hinweg, um Konfigurationsdrift oder Angriffe zu identifizieren.

- [ ] Etablieren Sie regelmäßige Überprüfungen von DMARC-Berichten, um neue Bedrohungen, Authentifizierungsfehler und unbefugte Domain-Nutzung zu identifizieren.

- [ ] Dokumentieren Sie E-Mail-Sicherheitskontrollen und -verfahren zur Unterstützung von Compliance-Audits und regulatorischen Anforderungen.

- [ ] Erstellen Sie Metriken und KPIs für E-Mail-Sicherheitseffektivität, einschließlich Authentifizierungserfolgsraten, Phishing-Erkennungsraten und Kundenbeschwerdetrends.

- [ ] Planen Sie vierteljährliche Bewertungen der E-Mail-Sicherheitskonfiguration, um neue Integrationen, Plattform-Updates und sich entwickelnde Bedrohungslandschaft zu berücksichtigen.

IV. Automatisierte E-Mail-Sicherheitsverwaltung

Die Verwaltung der E-Mail-Sicherheit über mehrere E-Commerce-Plattformen, Drittanbieter-Integrationen und hohe E-Mail-Volumen hinweg erfordert automatisierte Überwachungs- und Reaktionsfähigkeiten. Manuelle Verwaltung wird unpraktisch, wenn Unternehmen skalieren und zusätzliche Services integrieren.

Automatisierte DMARC-Überwachung bietet Echtzeit-Einblick in Authentifizierungsfehler und hilft dabei, Konfigurationsprobleme zu identifizieren, bevor sie die Kundenkommunikation beeinträchtigen. Dies ist besonders wichtig während der Haupteinkaufszeiten, wenn E-Mail-Volumen ansteigen und neue Sendequellen vorübergehend hinzugefügt werden können.

Policy-Automatisierung stellt sicher, dass E-Mail-Authentifizierungseinstellungen ordnungsgemäß konfiguriert bleiben, während Plattformen aktualisiert, Integrationen geändert und neue Services hinzugefügt werden. Ohne Automatisierung können Authentifizierungs-Records veraltet oder unvollständig werden und Sicherheitslücken schaffen, die Angreifer ausnutzen können.

Skysnag Comply bietet spezialisierte E-Mail-Sicherheitsautomatisierung für E-Commerce-Unternehmen, einschließlich Integrationsüberwachung, Policy-Optimierung und Bedrohungserkennung, die speziell für Einzelhandelsumgebungen mit komplexen E-Mail-Infrastrukturen entwickelt wurde.

V. Wichtige Erkenntnisse

E-Commerce E-Mail-Sicherheit erfordert umfassenden Schutz, der Domain-Authentifizierung, Plattformkonfiguration, Kundenkommunikation und interne Team-Praktiken umspannt. Das hohe Volumen und die Komplexität von Einzelhandels-E-Mail-Operationen machen automatisierte Überwachung und Verwaltung unverzichtbar für die Aufrechterhaltung der Sicherheit ohne Störung der Geschäftsoperationen.

Erfolgreiche Implementierung konzentriert sich auf drei Kernbereiche: technische Authentifizierungsprotokolle, die Domain-Spoofing verhindern, sichere Kommunikationspraktiken, die Kundendaten schützen, und kontinuierliche Überwachung, die Bedrohungen und Konfigurationsprobleme identifiziert, bevor sie die Operationen beeinträchtigen.

Regelmäßige Bewertung und Optimierung der E-Mail-Sicherheitskontrollen gewährleistet, dass der Schutz mit dem Unternehmenswachstum, Plattformänderungen und der sich entwickelnden Bedrohungslandschaft Schritt hält. Organisationen, die umfassende E-Mail-Sicherheit implementieren, verzeichnen verbessertes Kundenvertrauen, bessere E-Mail-Zustellbarkeit und reduziertes Risiko kostspieliger Sicherheitsvorfälle.

Bereit, Ihre E-Commerce E-Mail-Infrastruktur zu sichern? Erkunden Sie Skysnag Comply für automatisierte E-Mail-Authentifizierungsverwaltung, die speziell für Einzelhandelsunternehmen mit komplexen E-Mail-Anforderungen entwickelt wurde.