Bundesbehörden stehen vor beispiellosen Cybersicherheitsherausforderungen bei der Migration von E-Mail-Systemen in die Cloud. Das Federal Risk and Authorization Management Program (FedRAMP) legt obligatorische E-Mail-Sicherheitskontrollen fest, die Cloud-Service-Anbieter implementieren müssen, um sensible Regierungskommunikation zu schützen und die Compliance mit bundesweiten Sicherheitsstandards zu gewährleisten.

FedRAMP E-Mail-Sicherheitsanforderungen gehen weit über grundlegende Verschlüsselung hinaus und umfassen umfassende Authentifizierungsprotokolle, Zugangskontrollen und kontinuierliche Überwachungsfähigkeiten, die die föderale Kommunikationsinfrastruktur vor ausgeklügelten Cyber-Bedrohungen schützen.

I. Das E-Mail-Sicherheits-Framework von FedRAMP verstehen

FedRAMP bietet einen standardisierten Ansatz für Sicherheitsbewertung, Autorisierung und kontinuierliche Überwachung von Cloud-Produkten und -Diensten, die von Bundesbehörden genutzt werden. Die E-Mail-Sicherheitsanforderungen des Programms basieren auf den Sicherheitskontrollen der National Institute of Standards and Technology (NIST) Special Publication 800-53, speziell für Cloud-Umgebungen angepasst.

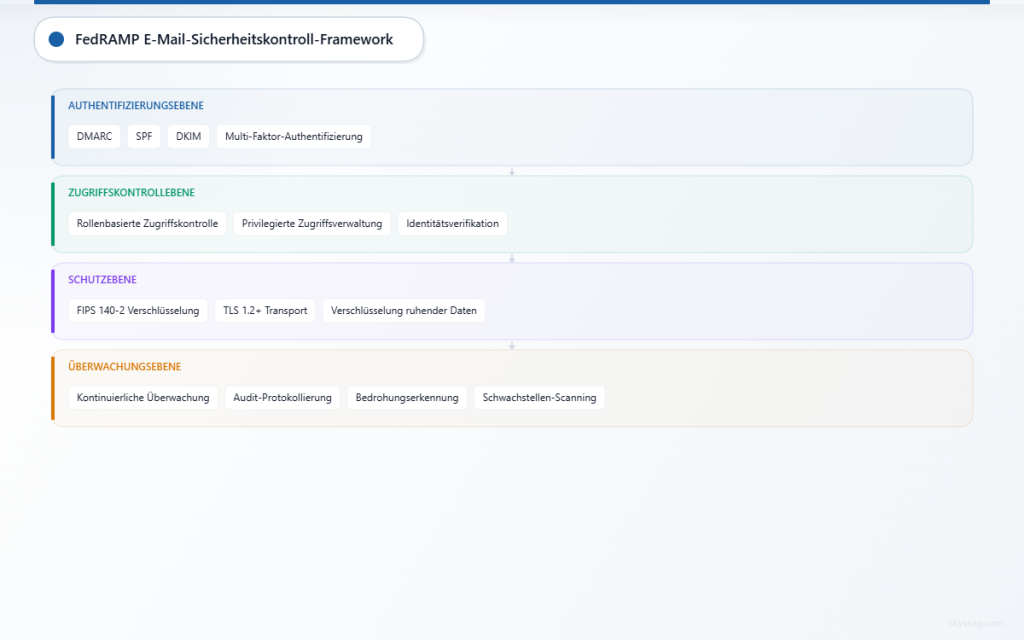

Kern-E-Mail-Sicherheitskontrollfamilien

Die FedRAMP-Sicherheitskontroll-Baseline umfasst mehrere Kontrollfamilien, die direkt die E-Mail-Sicherheit beeinflussen:

Zugriffskontrolle (AC): Stellt sicher, dass nur autorisiertes Personal auf E-Mail-Systeme und -Daten zugreifen kann, mit granularen Berechtigungen basierend auf Rollen und Verantwortlichkeiten.

Identifikation und Authentifizierung (IA): Schreibt Multi-Faktor-Authentifizierung und starke Identitätsverifikation für alle E-Mail-System-Nutzer vor.

System- und Kommunikationsschutz (SC): Erfordert Verschlüsselung von E-Mail-Daten in Transit und im Ruhezustand sowie sichere Kommunikationskanäle.

Audit und Verantwortlichkeit (AU): Etabliert umfassende Protokollierung und Überwachung aller E-Mail-System-Aktivitäten.

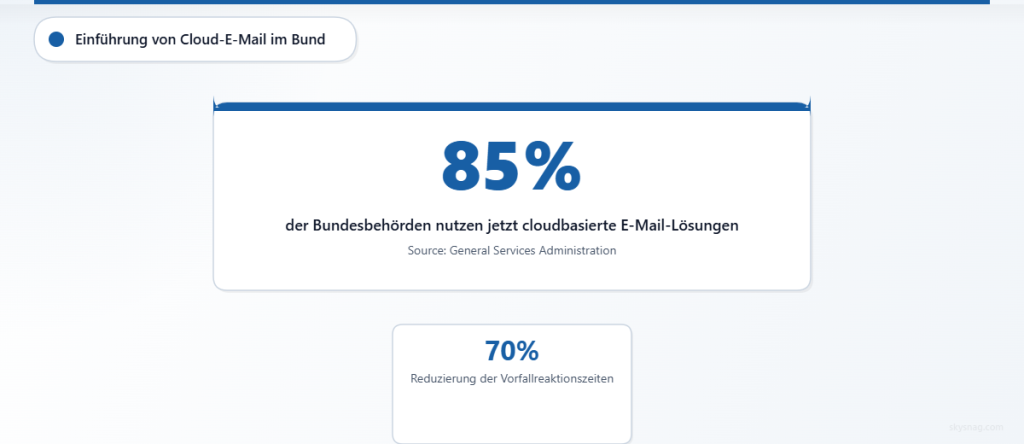

Laut der General Services Administration verlassen sich über 85% der Bundesbehörden inzwischen auf cloudbasierte E-Mail-Lösungen, wodurch FedRAMP-Compliance für die Aufrechterhaltung der operativen Sicherheit in der gesamten Regierungskommunikation kritisch wird.

II. Föderale E-Mail-Authentifizierungskontrollen

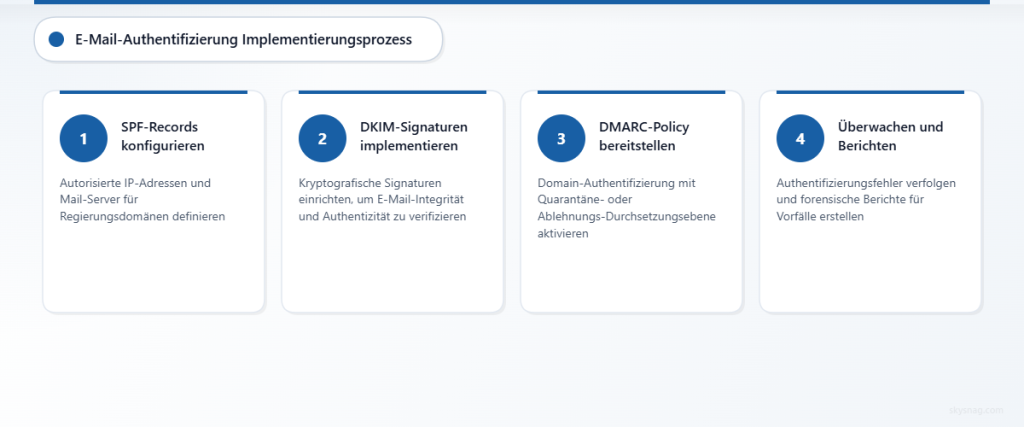

DMARC-Implementierungsanforderungen

Domain-based Message Authentication, Reporting, and Conformance (DMARC) dient als Eckpfeiler der föderalen E-Mail-Authentifizierungsstrategie. FedRAMP verlangt von Cloud-Service-Anbietern die Implementierung robuster DMARC-Richtlinien, die:

- Absender-Domains authentifizieren, um E-Mail-Spoofing zu verhindern

- Detaillierte Berichte über E-Mail-Authentifizierungsfehler bereitstellen

- Richtliniendurchsetzung ermöglichen, um verdächtige Nachrichten in Quarantäne zu setzen oder abzulehnen

- Forensische Berichterstattung für die Untersuchung von Sicherheitsvorfällen unterstützen

Bundesbehörden müssen DMARC-Richtliniendurchsetzung auf der Ebene „Quarantäne“ oder „Ablehnung“ erreichen, wodurch das Risiko erfolgreicher Phishing-Kampagnen gegen Regierungspersonal erheblich reduziert wird.

SPF- und DKIM-Integration

Sender Policy Framework (SPF) und DomainKeys Identified Mail (DKIM) arbeiten zusammen mit DMARC, um ein umfassendes E-Mail-Authentifizierungs-Ökosystem zu schaffen:

SPF-Kontrollen: Definieren autorisierte IP-Adressen und Mail-Server, die berechtigt sind, E-Mails im Namen von Regierungs-Domains zu versenden, und verhindern, dass nicht autorisierte Absender Bundesbehörden imitieren.

DKIM-Signaturen: Bieten kryptografische Signaturen, die E-Mail-Integrität und -Authentizität verifizieren und sicherstellen, dass Nachrichten während der Übertragung nicht manipuliert wurden.

Cloud-Service-Anbieter müssen ordnungsgemäße Implementierung und Verwaltung dieser Authentifizierungsprotokolle während der FedRAMP-Bewertungsprozesse demonstrieren.

III. Sicherheitskontrollimplementierung für Cloud-Anbieter

Verschlüsselung und Datenschutz

FedRAMP schreibt vor, dass Cloud-Service-Anbieter Federal Information Processing Standards (FIPS) 140-2 validierte Verschlüsselungsmodule zum Schutz von E-Mail-Daten implementieren. Dies umfasst:

- Transport Layer Security (TLS): Alle E-Mail-Kommunikation muss TLS 1.2 oder höhere Verschlüsselungsprotokolle verwenden

- Verschlüsselung ruhender Daten: E-Mail-Speichersysteme müssen Daten mit genehmigten kryptografischen Standards verschlüsseln

- Schlüsselverwaltung: Ordnungsgemäße Handhabung und Rotation von Verschlüsselungsschlüsseln gemäß föderalen Richtlinien

Kontinuierliche Überwachungsanforderungen

Cloud-Service-Anbieter müssen umfassende Überwachungsfähigkeiten etablieren, die den Sicherheitsstatus von E-Mail-Systemen in Echtzeit verfolgen. Die Cybersecurity and Infrastructure Security Agency berichtet, dass kontinuierliche Überwachung die Reaktionszeiten auf Sicherheitsvorfälle in Bundesbehörden um bis zu 70% reduziert hat.

Wichtige Überwachungsanforderungen umfassen:

- Echtzeit-Bedrohungserkennung und -Warnung

- Automatisierte Schwachstellen-Scanning und -Bewertung

- Umfassende Audit-Protokollierung aller Systemaktivitäten

- Regelmäßige Bewertungen der Wirksamkeit von Sicherheitskontrollen

Zugangskontrollen und Identitätsverwaltung

FedRAMP erfordert die Implementierung robuster Zugriffskontrollmechanismen, die mit föderalen Identitätsverwaltungsstandards abgestimmt sind:

Rollenbasierte Zugriffskontrolle (RBAC): Benutzer erhalten Zugriffsberechtungen basierend auf ihren spezifischen Arbeitsfunktionen und Sicherheitsfreigabe-Ebenen.

Multi-Faktor-Authentifizierung (MFA): Jeder Zugriff auf E-Mail-Systeme muss mindestens zwei Authentifizierungsfaktoren erfordern, typischerweise eine Kombination aus Passwörtern mit Hardware-Token oder biometrischer Verifikation.

Privilegierte Zugriffsverwaltung (PAM): Administrativer Zugriff auf E-Mail-Systeme erfordert zusätzliche Sicherheitskontrollen und Überwachung.

IV. Best Practices für die Implementierung

Bewertungs- und Autorisierungsprozess

Cloud-Service-Anbieter, die FedRAMP-Autorisierung für E-Mail-Dienste anstreben, müssen sich rigorosen Sicherheitsbewertungsprozessen unterziehen:

- Dokumentenprüfung: Umfassende Bewertung der Sicherheitsimplementierungs-Dokumentation und -Richtlinien

- Technische Tests: Praktische Bewertung von Sicherheitskontrollen und ihrer Wirksamkeit

- Schwachstellenbewertung: Identifikation und Behebung potenzieller Sicherheitsschwächen

- Kontinuierliche Überwachung: Kontinuierliche Bewertung der Sicherheitslage und des Compliance-Status

Integration mit bestehender föderaler Infrastruktur

Erfolgreiche FedRAMP E-Mail-Sicherheitsimplementierung erfordert nahtlose Integration mit bestehender föderaler Cybersicherheitsinfrastruktur, einschließlich:

- Einstein-Netzwerküberwachung: Kompatibilität mit DHS’s Netzwerküberwachungs- und Intrusion-Detection-Systemen

- Continuous Diagnostics and Mitigation (CDM): Integration mit regierungsweiten Cybersicherheits-Überwachungsprogrammen

- Trusted Internet Connections (TIC): Compliance mit föderalen Netzwerkzugangsanforderungen

Lösungen wie Skysnag Comply helfen Organisationen dabei, kontinuierliche Compliance mit FedRAMP E-Mail-Sicherheitsanforderungen durch automatisierte Überwachung und Berichtsfunktionen aufrechtzuerhalten, die mit föderalen Standards abgestimmt sind.

Anbieterauswahlkriterien

Bundesbehörden, die Cloud-E-Mail-Anbieter bewerten, sollten Anbietern Priorität einräumen, die demonstrieren:

- Aktuelle FedRAMP-Autorisierung auf angemessenen Impact-Ebenen

- Bewährte Erfolgsbilanz bei der Aufrechterhaltung des Compliance-Status

- Robuste Incident-Response- und Wiederherstellungsfähigkeiten

- Transparente Sicherheitsdokumentation und Berichtsprozesse

V. Compliance-Überwachung und -Berichterstattung

Automatisierte Compliance-Validierung

Moderne FedRAMP E-Mail-Sicherheitsimplementierungen nutzen automatisierte Tools zur kontinuierlichen Validierung der Compliance mit föderalen Anforderungen. Diese Systeme bieten:

- Echtzeitüberwachung von E-Mail-Authentifizierungsprotokollen

- Automatisierte Generierung von Compliance-Berichten für föderale Aufsicht

- Integration mit staatlichen Security Information and Event Management (SIEM) Systemen

- Proaktive Warnungen für potenzielle Compliance-Verletzungen

Berichtsanforderungen

Cloud-Service-Anbieter müssen detaillierte Dokumentation ihrer E-Mail-Sicherheitslage aufrechterhalten, einschließlich:

Monatliche Compliance-Berichte: Umfassende Zusammenfassungen der Wirksamkeit von Sicherheitskontrollen und eventuell identifizierten Schwachstellen.

Incident-Response-Dokumentation: Detaillierte Aufzeichnungen von Sicherheitsvorfällen, Reaktionsmaßnahmen und Sanierungsmaßnahmen.

Kontinuierliche Überwachungsergebnisse: Regelmäßige Updates über Sicherheitskontrollbewertungen und Systemleistungsmetriken.

Das Office of Management and Budget verlangt von Bundesbehörden, E-Mail-Sicherheitsmetriken vierteljährlich zu berichten, was die Bedeutung robuster Überwachungs- und Dokumentationsfähigkeiten unterstreicht.

VI. Wichtige Erkenntnisse

FedRAMP E-Mail-Sicherheitsanforderungen etablieren umfassenden Schutz für föderale Regierungskommunikation in Cloud-Umgebungen. Erfolg erfordert die Implementierung mehrschichtiger Sicherheitskontrollen einschließlich robuster E-Mail-Authentifizierungsprotokolle, Verschlüsselungsstandards und kontinuierlicher Überwachungsfähigkeiten.

Cloud-Service-Anbieter müssen Compliance durch rigorose Bewertungsprozesse demonstrieren und kontinuierliche Sicherheitslage durch automatisierte Überwachung und Berichterstattung aufrechterhalten. Bundesbehörden profitieren von verbesserter E-Mail-Sicherheit, verbesserter Bedrohungserkennung und standardisierten Compliance-Frameworks, die Cybersicherheitsrisiken in Regierungsoperationen reduzieren.

Organisationen, die FedRAMP E-Mail-Sicherheitsanforderungen erfüllen möchten, sollten umfassenden Authentifizierungsimplementierungen, kontinuierlicher Compliance-Überwachung und Integration mit bestehender föderaler Cybersicherheitsinfrastruktur Priorität einräumen, um erfolgreiche Autorisierung und kontinuierliche Compliance sicherzustellen.

Bereit, Ihre E-Mail-Sicherheitslage zu stärken? Erkunden Sie Skysnag Protect für umfassende E-Mail-Authentifizierungs- und Überwachungslösungen, die föderale Compliance-Anforderungen unterstützen.