DMARC p=none sirve como el primer paso esencial en el despliegue de autenticación de correo electrónico, proporcionando visibilidad del ecosistema de correo sin impactar la entrega de mensajes legítimos. Esta política solo-monitoreo permite a las organizaciones entender su panorama de autenticación de correo antes de implementar políticas de aplicación que potencialmente podrían bloquear mensajes legítimos.

Entender cuándo usar p=none y cómo hacer la transición de forma segura a políticas de aplicación es crucial para mantener la entregabilidad del correo mientras se construyen defensas robustas anti-phishing. Muchas organizaciones se apresuran a la aplicación sin monitoreo adecuado, creando problemas de entrega que podrían haberse evitado con una implementación apropiada de p=none.

I. Entendiendo la Política DMARC p=none

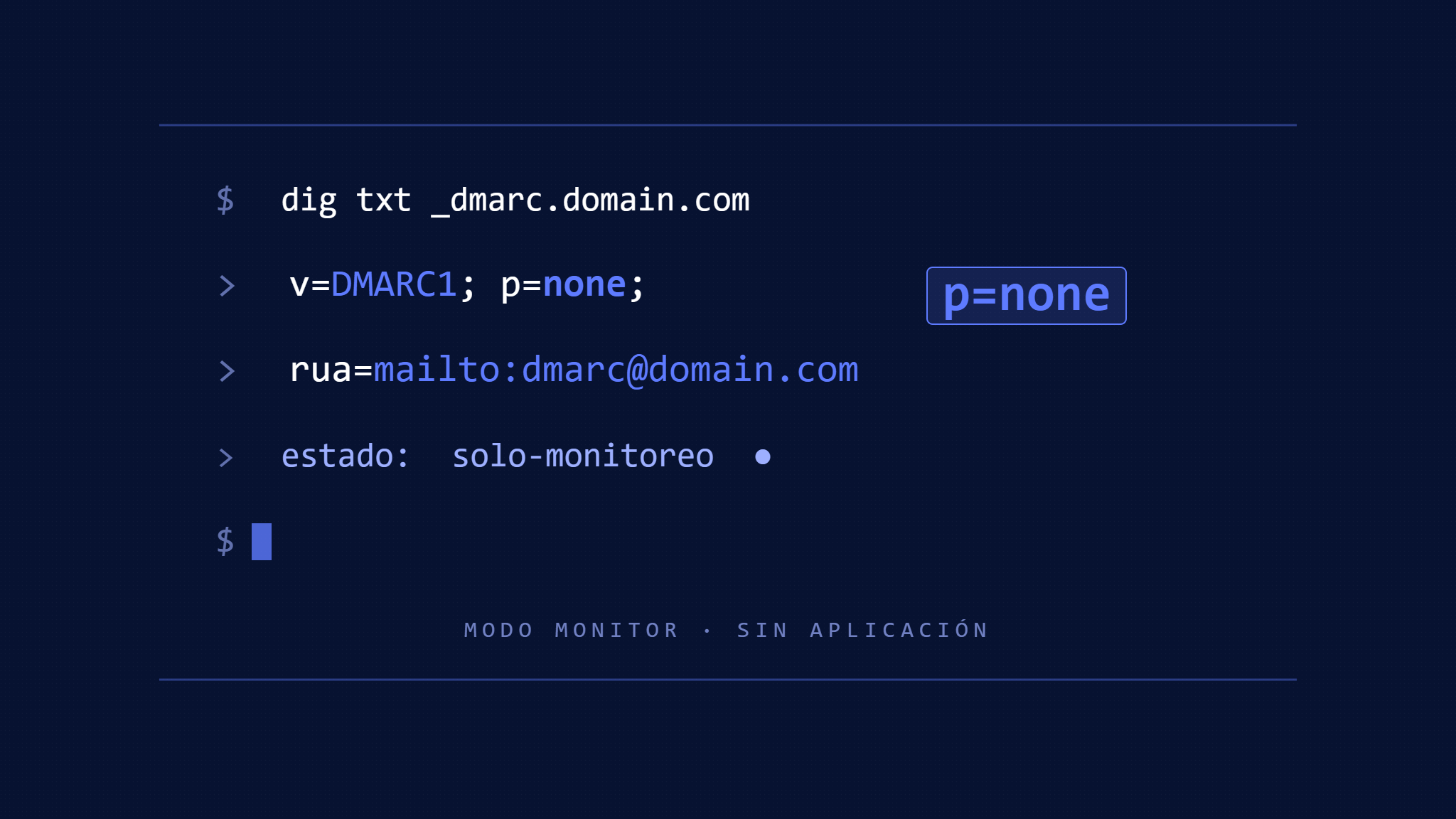

DMARC p=none instruye a los servidores de correo receptores a no tomar acción contra mensajes que fallan las verificaciones de autenticación DMARC. En lugar de poner en cuarentena o rechazar mensajes fallidos, la política genera reportes agregados y forenses que proporcionan información detallada sobre los patrones de autenticación de correo.

El registro de política p=none típicamente se ve así:

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected];Esta configuración habilita monitoreo comprensivo mientras mantiene el flujo normal de correo. Las organizaciones reciben reportes detallados sobre todo correo que dice originarse de su dominio, incluyendo tanto fuentes legítimas como amenazas potenciales.

Cómo Funciona la Política Solo-Monitoreo

Cuando un servidor receptor encuentra un mensaje de un dominio con política p=none, realiza verificaciones estándar de alineación DMARC contra registros SPF y DKIM. La falla de autenticación activa la generación de reportes pero sin impacto en la entrega. El mensaje continúa a través del procesamiento normal, llegando al destinatario previsto independientemente del estado de autenticación.

Este enfoque proporciona visibilidad completa de patrones de correo sin el riesgo de bloquear comunicaciones legítimas. Las organizaciones pueden identificar todas las fuentes de envío autorizadas, detectar brechas de autenticación y detectar actividad fraudulenta sin interrupción operacional.

II. Cuándo es Apropiado DMARC p=none

Implementación Inicial de DMARC

Cada organización debería comenzar el despliegue DMARC con política p=none. Esta fase de monitoreo revela el ecosistema completo de correo, incluyendo servicios de terceros olvidados, sistemas legados e integraciones de socios que pueden no estar apropiadamente autenticados.

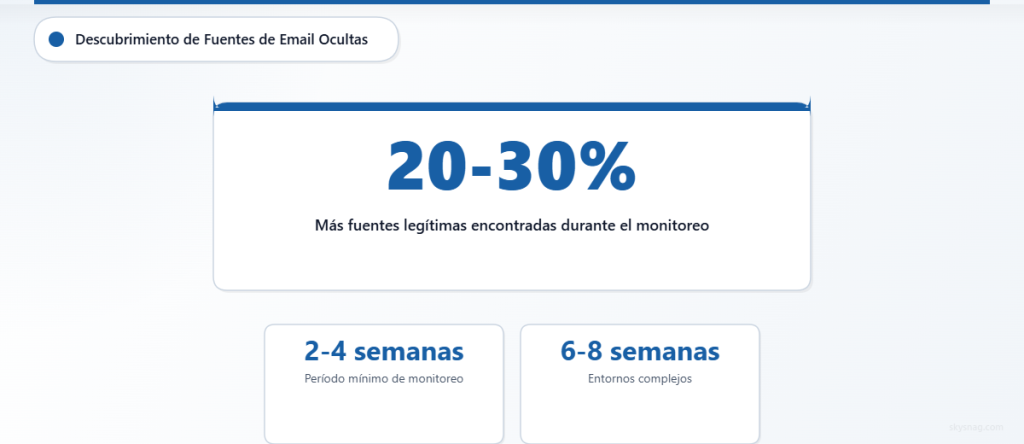

Las organizaciones comúnmente descubren 20-30% más fuentes de envío legítimas durante la fase de monitoreo que las documentadas inicialmente. Estas fuentes podrían incluir plataformas de marketing, sistemas de servicio al cliente, notificaciones automáticas y comunicaciones de socios comerciales que no fueron incluidas en el inventario original.

Entornos de Correo Complejos

Las organizaciones con infraestructura de correo distribuida se benefician del monitoreo extendido p=none. Las empresas que usan múltiples plataformas de marketing, oficinas regionales con sistemas locales de correo, o integraciones extensivas de terceros necesitan visibilidad comprensiva antes de la aplicación.

Las empresas manufactureras a menudo mantienen sistemas separados para comunicaciones con clientes, notificaciones a proveedores y reportes regulatorios. Cada sistema puede tener configuraciones de autenticación diferentes, haciendo el monitoreo exhaustivo esencial antes de la aplicación de políticas.

Escenarios de Fusiones y Adquisiciones

Durante cambios organizacionales, las políticas p=none proporcionan visibilidad crucial de sistemas de correo heredados. Las empresas adquiridas pueden operar servicios de correo no documentados o mantener configuraciones de autenticación legadas que podrían ser interrumpidas por políticas de aplicación inmediata.

El enfoque de monitoreo permite a los equipos de IT identificar y configurar apropiadamente todas las fuentes de correo heredadas antes de implementar políticas más estrictas. Esto previene interrupciones de servicio durante períodos críticos de transición.

III. Beneficios de la Implementación Solo-Monitoreo

Visibilidad Completa del Correo

Los reportes DMARC generados durante el despliegue p=none proporcionan identificación comprensiva de fuentes de correo. Las organizaciones reciben información detallada sobre cada dirección IP, servicio de envío y estado de autenticación para mensajes que reclaman su dominio.

Esta visibilidad se extiende más allá de sistemas internos para incluir intentos de suplantación y mensajes fraudulentos. Los equipos de seguridad pueden analizar patrones de ataque, identificar campañas dirigidas y entender el panorama de amenazas específico para su dominio.

Skysnag Protect transforma reportes agregados DMARC complejos en información accionable, ayudando a las organizaciones a identificar rápidamente fuentes legítimas y amenazas potenciales durante la fase de monitoreo.

Pruebas de Autenticación Sin Riesgo

La política p=none habilita pruebas comprensivas de configuraciones SPF y DKIM sin impacto en la entrega. Las organizaciones pueden modificar registros de autenticación, probar nuevos servicios de envío y validar cambios de configuración mientras mantienen operaciones normales de correo.

Esta capacidad de prueba resulta especialmente valiosa al implementar nuevas plataformas de marketing por correo o actualizar configuraciones DNS. Los equipos pueden verificar autenticación apropiada antes de comprometerse con políticas de aplicación.

Construcción de Confianza de Partes Interesadas

Los períodos de monitoreo extendidos demuestran diligencia debida a las partes interesadas del negocio preocupadas por impactos en la entrega de correo. Los reportes comprensivos que muestran patrones de autenticación estables y mejoras identificadas construyen confianza en la eventual aplicación de políticas.

Los equipos ejecutivos aprecian enfoques basados en datos para implementaciones de seguridad. Los resultados detallados de monitoreo proporcionan justificación clara para moverse a políticas de aplicación mientras demuestran evaluación exhaustiva de riesgos.

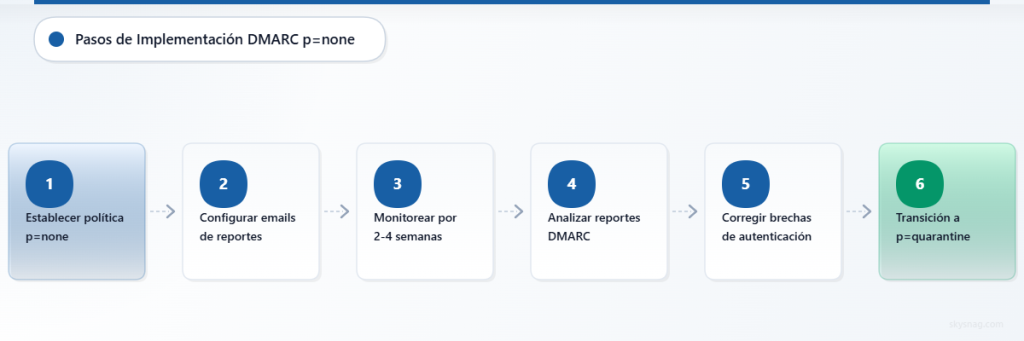

IV. Transición de p=none a Aplicación

Directrices de Duración de Monitoreo

La mayoría de organizaciones deberían mantener políticas p=none por 2-4 semanas mínimo para capturar patrones típicos de correo. Los entornos complejos pueden requerir 6-8 semanas de monitoreo para identificar reportes trimestrales, campañas estacionales o procesos de negocio intermitentes.

Las organizaciones con operaciones globales deberían monitorear a través de ciclos completos de negocio para asegurar que sistemas regionales y variaciones de zona horaria sean apropiadamente documentados. Las temporadas navideñas y cierres de períodos fiscales a menudo revelan fuentes adicionales de correo.

Validación de Fuentes de Autenticación

Antes de transicionar a aplicación, valide que todas las fuentes legítimas logren alineación apropiada de SPF y DKIM. Esto requiere configurar registros de autenticación para cada servicio de envío identificado y verificar tasas consistentes de pase DMARC.

Los pasos de validación comunes incluyen:

- Confirmar que registros SPF incluyen todas las direcciones IP legítimas

- Verificar firma DKIM para todos los servicios autorizados

- Probar alineación de autenticación para plataformas de terceros

- Validar sistemas de correo de respaldo y recuperación de desastres

Implementación Gradual de Aplicación

El enfoque de transición más seguro implementa aplicación gradualmente usando políticas basadas en porcentajes. Comenzar con p=quarantine al 5% permite a las organizaciones probar el impacto de aplicación en un subconjunto pequeño de mensajes mientras mantiene la mayoría de la entrega normal.

La implementación progresiva podría seguir esta cronología:

- Semana 1-2: p=quarantine; pct=5

- Semana 3-4: p=quarantine; pct=25

- Semana 5-6: p=quarantine; pct=50

- Semana 7-8: p=quarantine; pct=100

- Semana 9-10: p=reject; pct=25

- Semana 11+: p=reject; pct=100

Este enfoque proporciona múltiples puntos de control para identificar y resolver problemas de autenticación antes de la aplicación completa.

V. Desafíos Comunes de Implementación p=none

Gestión de Volumen de Reportes

Las organizaciones con altos volúmenes de correo pueden recibir miles de reportes agregados DMARC diariamente. Gestionar y analizar estos datos manualmente se vuelve impráctico, requiriendo herramientas automatizadas de procesamiento y análisis.

Sin herramientas apropiadas, los equipos a menudo luchan por extraer información accionable de datos de reportes. El volumen puede abrumar el análisis manual, llevando a identificación incompleta de fuentes o transiciones demoradas de aplicación.

Identificación de Falsos Positivos

Distinguir entre fallas legítimas de autenticación y amenazas reales requiere análisis cuidadoso. Los servicios legítimos pueden mostrar fallas intermitentes de autenticación debido a problemas de configuración o cambios del proveedor de servicios.

Las organizaciones deben investigar cada fuente única para determinar si las fallas de autenticación representan problemas de configuración o amenazas de seguridad. Este proceso de análisis requiere tanto experiencia técnica como entendimiento del contexto del negocio.

Comunicación con Partes Interesadas

Diferentes unidades de negocio pueden controlar varios servicios de envío de correo, requiriendo coordinación entre múltiples equipos. Los departamentos de marketing, grupos de servicio al cliente y operaciones de IT pueden gestionar cada uno sistemas separados que requieren configuración de autenticación.

La implementación efectiva de p=none requiere comunicación clara sobre el proceso de monitoreo, expectativas de cronología e implicaciones eventuales de aplicación. Las actualizaciones regulares a partes interesadas ayudan a mantener apoyo a través del proceso de transición.

VI. Mejores Prácticas para Despliegue Solo-Monitoreo

Configuración de Reportes Comprensiva

Configure direcciones de reportes tanto agregados (RUA) como forenses (RUF) para capturar datos completos de autenticación. Los reportes agregados proporcionan resúmenes estadísticos mientras los reportes forenses entregan muestras detalladas de mensajes para investigación.

Use direcciones de correo dedicadas para reportes DMARC para evitar mezclar datos de autenticación con comunicaciones operacionales. Considere implementar procesamiento automatizado para entornos de alto volumen para asegurar análisis oportuno.

Análisis Regular de Reportes

Establezca procesos semanales de revisión de reportes para identificar nuevas fuentes y rastrear tendencias de autenticación. El análisis consistente ayuda a detectar cambios de configuración, nuevas amenazas o modificaciones de servicio que podrían impactar la preparación para aplicación.

Document todas las fuentes identificadas con justificación del negocio e información de contacto técnico. Esta documentación apoya decisiones posteriores de aplicación y ayuda a mantener configuraciones de autenticación con el tiempo.

Colaboración Entre Equipos

Involucre seguridad, operaciones de IT, marketing y partes interesadas del negocio en el proceso de monitoreo. Diferentes equipos pueden reconocer fuentes legítimas o proporcionar contexto para patrones de autenticación que no son inmediatamente obvios.

Las reuniones interfuncionales regulares durante la fase de monitoreo ayudan a asegurar identificación comprensiva de fuentes y construir consenso para eventual implementación de aplicación.

VII. Herramientas y Tecnologías para Gestión p=none

Las plataformas modernas de análisis DMARC transforman datos brutos de reportes en inteligencia accionable. Estas herramientas agregan datos de múltiples fuentes, identifican tendencias y proporcionan visualizaciones claras del estado de autenticación a través del ecosistema de correo.

Skysnag Protect ofrece capacidades comprensivas de monitoreo DMARC que simplifican el despliegue y análisis p=none. La plataforma proporciona procesamiento automatizado de reportes, identificación de amenazas y guía clara de transición para moverse a políticas de aplicación.

Las plataformas avanzadas también proporcionan capacidades de integración con herramientas de seguridad existentes, habilitando flujos de trabajo automatizados de detección y respuesta a amenazas basados en inteligencia DMARC.

VIII. Conclusiones Clave

Las políticas DMARC p=none sirven como herramientas de monitoreo esenciales que proporcionan visibilidad comprensiva del ecosistema de correo sin impacto en la entrega. Las organizaciones deberían implementar p=none como el primer paso en cualquier despliegue DMARC, manteniendo monitoreo por duración suficiente para identificar todas las fuentes de envío legítimas.

Las transiciones exitosas a aplicación requieren análisis cuidadoso de datos de monitoreo, validación de configuraciones de autenticación e implementación gradual de políticas basadas en porcentajes. La fase de monitoreo construye confianza de partes interesadas mientras asegura identificación comprensiva de fuentes.

El despliegue efectivo p=none requiere herramientas apropiadas para análisis de reportes, colaboración entre equipos para identificación de fuentes y procesos sistemáticos para transición a aplicación. Las organizaciones que invierten en fases apropiadas de monitoreo logran implementaciones DMARC más exitosas con menos interrupciones de entrega.

¿Listo para implementar monitoreo DMARC comprensivo? Skysnag Protect proporciona las herramientas de visibilidad y análisis necesarias para despliegue exitoso p=none y transición segura a políticas de aplicación.