La inteligencia artificial ha transformado los panoramas de ciberseguridad, pero quizás en ningún lugar de manera más dramática que en los ataques de suplantación de marca basados en correo electrónico. A medida que las campañas de phishing generadas por IA se vuelven cada vez más sofisticadas, las organizaciones están adoptando rápidamente los Indicadores de Marca para Identificación de Mensajes (BIMI) como un mecanismo de defensa crítico contra estas amenazas en evolución.

I. La Revolución del Phishing con IA

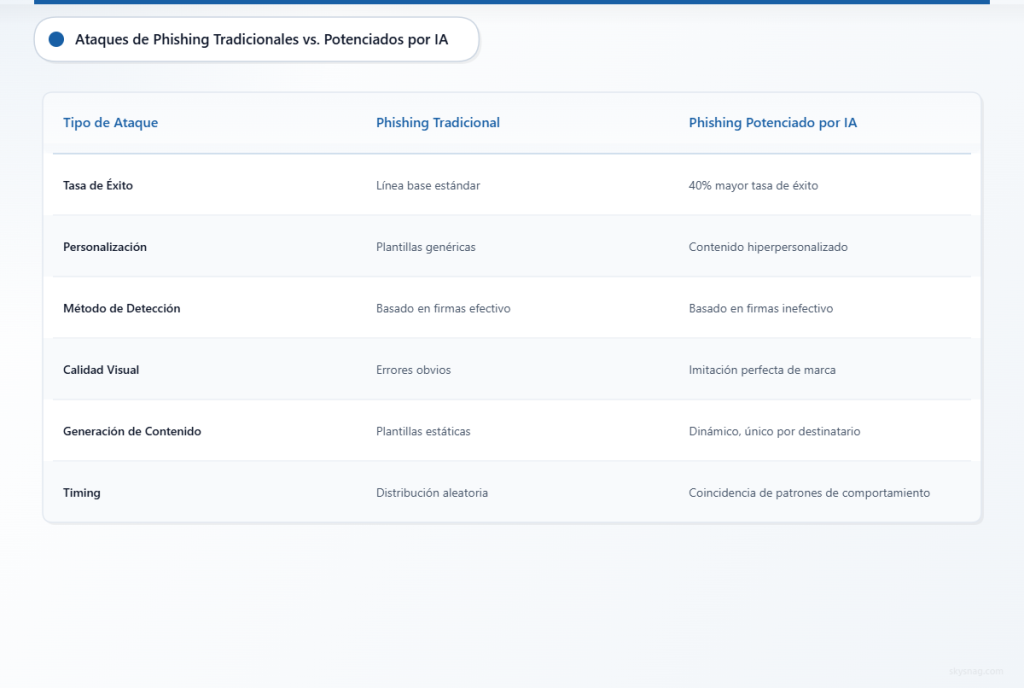

Los ataques de phishing modernos impulsados por IA han alcanzado niveles de sofisticación sin precedentes. A diferencia de las campañas de phishing tradicionales que dependían de plantillas genéricas y errores gramaticales obvios, los ataques impulsados por IA ahora generan mensajes personalizados y contextualmente relevantes que reflejan las comunicaciones legítimas de marca con una precisión asombrosa.

La inteligencia de amenazas reciente indica que los correos electrónicos de phishing generados por IA logran una tasa de éxito 40% mayor en comparación con los métodos tradicionales. Estos ataques aprovechan algoritmos de aprendizaje automático para analizar comunicaciones genuinas de marca, creando réplicas casi perfectas que engañan incluso a destinatarios conscientes de la seguridad.

Características Clave del Phishing con IA en 2026

Hiper-Personalización: Los sistemas de IA rastrean redes sociales, sitios web corporativos y violaciones de datos para crear mensajes dirigidos individualmente que referencian proyectos específicos, colegas o eventos de la empresa.

Generación de Contenido Dinámico: Los modelos de lenguaje avanzados producen contenido de correo electrónico único para cada destinatario, haciendo que los métodos de detección basados en firmas sean en gran medida ineficaces.

Imitación Visual de Marca: Las herramientas de diseño impulsadas por IA replican logotipos corporativos, esquemas de color y diseños con precisión pixel por pixel, creando suplantaciones visualmente indistinguibles.

Coincidencia de Patrones de Comportamiento: Los algoritmos de aprendizaje automático estudian patrones legítimos de remitentes, cronometrando las comunicaciones para alinearse con operaciones comerciales normales y ritmos de comunicación.

II. Vectores de Ataque de Suplantación de Marca

Evolución del Fraude CEO

El fraude CEO tradicional dependía de la suplantación simple del nombre mostrado y tácticas básicas de ingeniería social. Las versiones actuales impulsadas por IA analizan estilos de comunicación ejecutiva, horarios de reuniones y patrones de viaje para crear intentos de suplantación altamente convincentes.

Estos ataques a menudo coinciden con actividades ejecutivas públicas, aprovechando la IA para monitorear redes sociales, comunicados de prensa y anuncios corporativos para cronometrar solicitudes fraudulentas durante períodos cuando los ejecutivos probablemente no estén disponibles para verificación.

Esquemas de Suplantación de Proveedores

Los ataques de cadena de suministro han evolucionado más allá del fraude básico de facturas. Los sistemas de IA ahora suplantan proveedores de confianza analizando patrones históricos de comunicación, términos de contrato y horarios de pago. Estos ataques crean solicitudes de pago fraudulentas que se alinean perfectamente con las interacciones esperadas de proveedores.

Explotación de Servicio al Cliente

Los atacantes impulsados por IA suplantan representantes de servicio al cliente con precisión sin precedentes, usando procesamiento de lenguaje natural para coincidir con la voz de marca, terminología y patrones de respuesta. Estos ataques se dirigen tanto a clientes como empleados, explotando la confianza en canales oficiales de soporte.

III. BIMI como Mecanismo de Defensa Crítico

Los Indicadores de Marca para Identificación de Mensajes (BIMI) han emergido como la defensa de primera línea contra la suplantación de marca impulsada por IA. Al proporcionar verificación visual de autenticidad del remitente directamente dentro de clientes de correo electrónico, BIMI crea un indicador de confianza inmediato que es difícil de replicar para los atacantes.

Verificación de Confianza Visual

BIMI muestra logotipos de marca verificados junto a correos electrónicos autenticados, proporcionando a los destinatarios confirmación visual instantánea de legitimidad del remitente. Este reconocimiento inmediato ayuda a los usuarios a diferenciar entre comunicaciones genuinas y suplantaciones sofisticadas de IA.

A diferencia de los métodos tradicionales de autenticación basados en texto que muchos usuarios ignoran, el enfoque visual de BIMI aprovecha el reconocimiento natural de patrones humanos para identificar comunicaciones auténticas rápidamente.

Integración con Autenticación de Correo Electrónico

BIMI requiere implementación estricta de autenticación de correo electrónico, incluyendo políticas SPF, DKIM y DMARC configuradas en modo de cumplimiento. Esto crea una base técnica robusta que los ataques generados por IA luchan por evadir, incluso con técnicas sofisticadas de suplantación.

El componente visual combinado con autenticación técnica crea una defensa multicapa que aborda tanto la psicología humana como los requisitos de seguridad técnica.

IV. Tendencias de Aceleración de Implementación

Adopción Impulsada por Ejecutivos

Los ejecutivos a nivel de junta directiva ven cada vez más la implementación de BIMI como protección esencial de marca. Los incidentes de phishing de IA de alto perfil dirigidos a comunicaciones ejecutivas han elevado BIMI de una consideración técnica a un imperativo comercial.

Los líderes de seguridad reportan que las decisiones de adopción de BIMI ahora se originan desde el liderazgo ejecutivo en lugar de departamentos de TI, reflejando una conciencia creciente de amenazas impulsadas por IA entre los tomadores de decisiones comerciales.

Enfoque en Protección al Cliente

Las organizaciones reconocen que proteger las comunicaciones con clientes requiere autenticación proactiva de marca. La implementación de BIMI ha cambiado de un enfoque de seguridad interna a protección de experiencia del cliente, reconociendo que los ataques de suplantación de marca dañan las relaciones con clientes y la reputación organizacional.

Cumplimiento y Gestión de Riesgos

Los organismos reguladores y proveedores de seguros cibernéticos reconocen cada vez más BIMI como un control de seguridad razonable para organizaciones que manejan comunicaciones sensibles. Esta validación externa acelera la adopción entre organizaciones conscientes del riesgo.

V. Desafíos de Implementación Técnica

Requisitos de Autoridad Certificadora

La implementación de BIMI requiere Certificados de Marca Verificada (VMC) de Autoridades Certificadoras autorizadas, creando consideraciones adicionales de complejidad y costo. Las organizaciones deben navegar procesos de obtención de certificados mientras mantienen consistencia de marca a través de múltiples dominios y subsidiarias.

Complejidad de Configuración de Dominio

Las organizaciones grandes con estructuras de dominio complejas enfrentan desafíos técnicos significativos al implementar BIMI a través de múltiples marcas, subsidiarias y canales de comunicación. La configuración adecuada requiere coordinación entre equipos de seguridad, marketing y TI.

Variaciones de Soporte de Clientes de Correo Electrónico

Aunque los principales proveedores de correo electrónico soportan BIMI, las variaciones de implementación y diferencias de visualización crean experiencias de usuario inconsistentes. Las organizaciones deben probar la apariencia de BIMI a través de múltiples clientes y ajustar los activos de marca en consecuencia.

VI. Estrategias de Prevención y Protección

Autenticación de Correo Electrónico Integral

Implementar políticas SPF, DKIM y DMARC robustas como prerrequisitos de BIMI. Configurar DMARC en modo de cumplimiento (p=reject) para prevenir suplantación de dominio mientras se asegura que los correos electrónicos legítimos se autentiquen correctamente.

Skysnag Certify proporciona gestión automatizada de autenticación de correo electrónico, simplificando la implementación de DMARC y optimización continua de políticas necesaria para la adopción de BIMI.

Gestión de Activos de Marca Visual

Desarrollar activos de marca consistentes optimizados para visualización BIMI a través de diferentes clientes de correo electrónico. Crear logotipos de alta resolución que mantengan claridad en tamaños pequeños mientras se adhieren a especificaciones técnicas de BIMI.

Entrenamiento de Concienciación de Empleados

Educar empleados sobre características de phishing impulsado por IA e indicadores visuales de BIMI. El entrenamiento debe enfatizar la importancia de verificación de logotipos mientras reconoce que ataques sofisticados aún pueden requerir pasos de verificación adicionales.

Monitoreo Continuo y Ajuste

Monitorear la efectividad de implementación de BIMI a través de informes de autenticación y retroalimentación de usuarios. Ajustar políticas y activos de marca basándose en fallas de autenticación y problemas de visualización a través de diferentes entornos de correo electrónico.

Planificación de Respuesta a Incidentes

Desarrollar procedimientos específicos de respuesta a incidentes para intentos de suplantación de marca impulsados por IA. Incluir pasos para actualizaciones rápidas de políticas BIMI, comunicación con partes afectadas y coordinación con proveedores de servicios de correo electrónico.

VII. Conclusiones Clave

Los ataques de suplantación de marca impulsados por IA representan un cambio fundamental en las amenazas de seguridad de correo electrónico, requiriendo que las organizaciones adopten medidas proactivas de autenticación visual como BIMI. La sofisticación de las campañas de phishing generadas por IA ha hecho que los métodos de detección tradicionales sean insuficientes, elevando BIMI de mejora opcional a control de seguridad esencial.

Las organizaciones que implementan BIMI obtienen tanto protección técnica a través de autenticación de correo electrónico fortalecida como protección psicológica a través de indicadores de confianza visual. A medida que las amenazas de IA continúan evolucionando, la adopción de BIMI proporciona defensa medible contra intentos de suplantación de marca cada vez más sofisticados.

La intersección de amenazas de IA y seguridad de correo electrónico demanda acción inmediata. Las organizaciones que retrasen la implementación de BIMI arriesgan exposición a ataques avanzados de suplantación que las medidas de seguridad tradicionales no pueden contrarrestar efectivamente.

¿Listo para proteger su marca contra ataques de suplantación impulsados por IA? Implemente BIMI con Skysnag Certify para establecer indicadores de confianza visual que defiendan contra campañas de phishing sofisticadas mientras fortalece su infraestructura de autenticación de correo electrónico.