¿Qué es la Caza de ballenas? ¿y cómo prevenirlo?

A medida que se desarrollan los ciberataques, los métodos más sofisticados de violación de datos están afectando a muchas más empresas. Debido a la pandemia de COVID-19 y al hecho de que la mayoría de las empresas ahora operan de forma remota, los ataques de phishing han aumentado drásticamente. Según Google, durante el COVID-19 se bloquearon aproximadamente 240 millones de correos electrónicos relacionados con el phishing durante este tiempo.

Entonces, ¿qué es la Caza de ballenas? Averigüémoslo en este artículo.

¿Qué es la Caza de ballenas? ¿y cómo funciona?

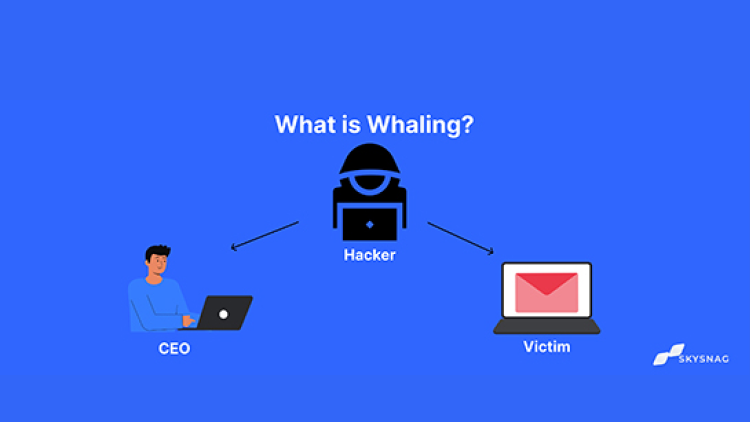

Un ataque de ballena es un tipo de ataque de phishing que se dirige a ejecutivos de alto perfil, como el CEO o el director financiero, con el objetivo de robar información crítica de una empresa. El propósito de muchos intentos de phishing de ballenas es engañar a la víctima para que apruebe transferencias bancarias de alto valor al atacante mediante ingeniería social, suplantación de correo electrónico y esfuerzos de suplantación de contenido.

¿Cómo funciona?

Los estafadores examinan los documentos públicos y las redes sociales de una organización para crear un perfil y luego lanzar un asalto dirigido. Podría consistir en un correo electrónico del CEO u otro alto ejecutivo.

Dicho correo electrónico también contiene información que da la impresión de que proviene de una fuente confiable. Debido a que un miembro de alto nivel tiene más poderes y confianza dentro de su organización, los estafadores generalmente hacen todo lo posible para que la estafa parezca genuina.

¿Cuáles son los impactos de un Ataque Ballenero?

Pérdida de datos

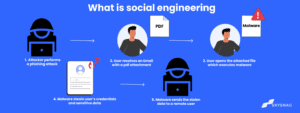

Las redes corporativas pueden infectarse con malware al hacer clic en un enlace o descargar un archivo adjunto de un correo electrónico. Esto puede conducir a violaciones de datos, como el robo de propiedad intelectual o la pérdida de información del cliente.

Pérdida financiera y daño a la reputación

Un asalto a la caza de ballenas puede causar una pérdida financiera o de datos significativa, lo que puede resultar muy embarazoso tanto para una organización como para una persona. El director ejecutivo de la empresa aeroespacial austriaca FACC, que en 2016 sufrió una pérdida de 50 millones de euros como resultado de un ataque dirigido por correo electrónico, fue despedido junto con otros empleados del personal.

Cómo prevenir los Ataques de Ballenas

Mantener la Privacidad de la Información Confidencial en las Redes Sociales.

Debería ser sencillo hacerse pasar por un ejecutivo de alto nivel. En Internet, con frecuencia hay una gran cantidad de información sobre ellos. Los altos ejecutivos deben mantener su información lo más privada posible en las redes sociales.

Llevar a cabo capacitación en concientización sobre seguridad.

Este estilo de ataque se dirige con frecuencia a altos ejecutivos. Sin embargo, para que el ataque ballenero tenga éxito, el correo electrónico debe parecer auténtico. Los altos directivos y el personal deben recibir capacitación de las organizaciones sobre cómo reconocer y evitar los peligros de la ciberseguridad.

Consulte primero al remitente antes de actuar

La reacción de la víctima a la urgencia es un componente clave de una de las técnicas de caza de ballenas más populares. El atacante normalmente envía un correo electrónico con una solicitud crítica. Esto incita al destinatario a actuar sin verificar primero. Skysnag automatiza los protocolos DMARC, DKIM y SPF verificando automáticamente si un correo electrónico es genuino o no.

Conclusión

Los ataques balleneros causan pérdidas exponencialmente mayores debido a su asociación con ejecutivos de alto perfil. Para evitar esto, el software automatizado de Skysnag protege la reputación de su dominio y lo mantiene alejado de correos electrónicos comerciales comprometidos, robo de contraseñas y pérdidas financieras potencialmente significativas. Regístrese usando este enlace para una prueba gratuita y proteja su negocio de los ataques de caza de ballenas.