El blog de Skysnag

Su destino para lo último en seguridad y cumplimiento del correo electrónico, con orientación de expertos, actualizaciones de productos y recursos prácticos.

Seguridad

¿Qué es el spoofing de sitios web?

Leer más.

CUMPLIMIENTO CON BOD 18-01

Leer más.

¿Por qué falla DMARC mientras que SPF/DKIM tienen éxito?

Leer más.

Cómo crear un registro DMARC.

Leer más.

¿Qué es la exploración de correos electrónicos?

Leer más.

Cómo configurar el servicio SMTP en Windows Server

Leer más.

¿Cómo configurar SMTP Relay en Gmail?

Leer más.

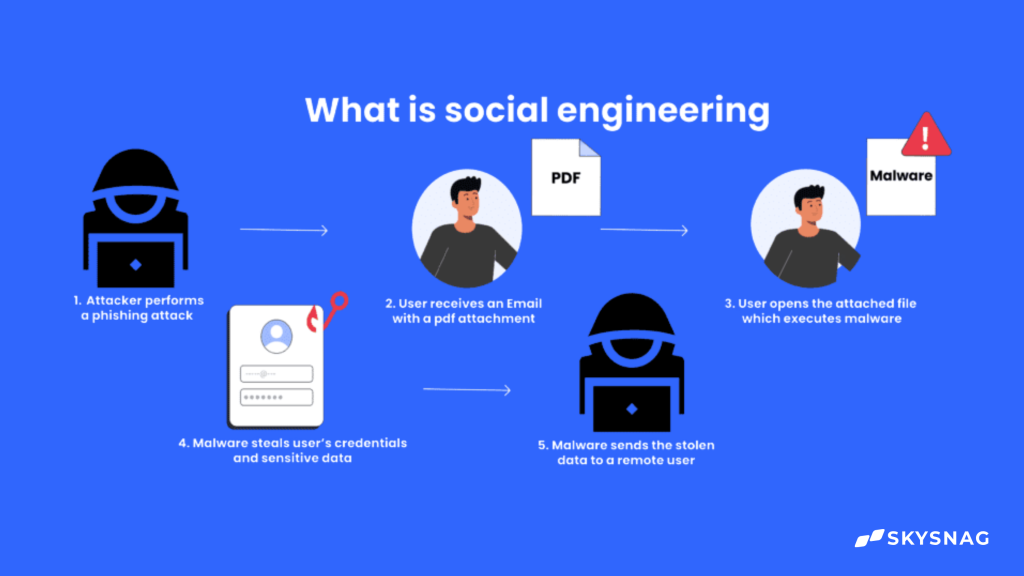

¿Qué es la ingeniería social?

Leer más.

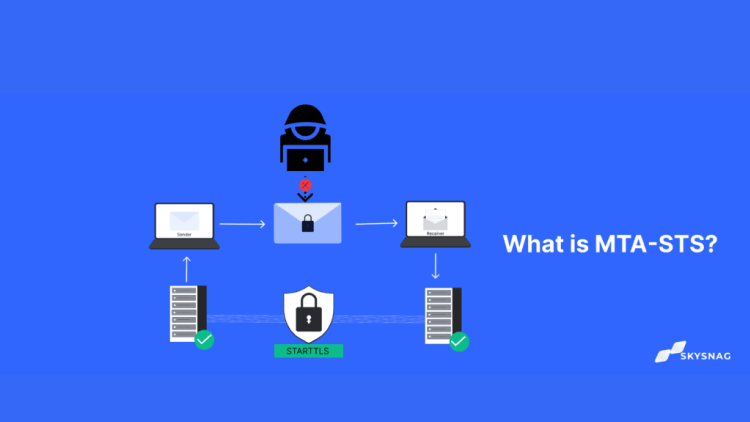

¿Qué es MTA-STS y cómo mejora la seguridad del correo electrónico?

Leer más.

¿Qué es Sandboxing?

Leer más.

¿Qué es bcrypt?

Leer más.

Spear phishing contra phishing. ¡Conoce la diferencia!

Leer más.