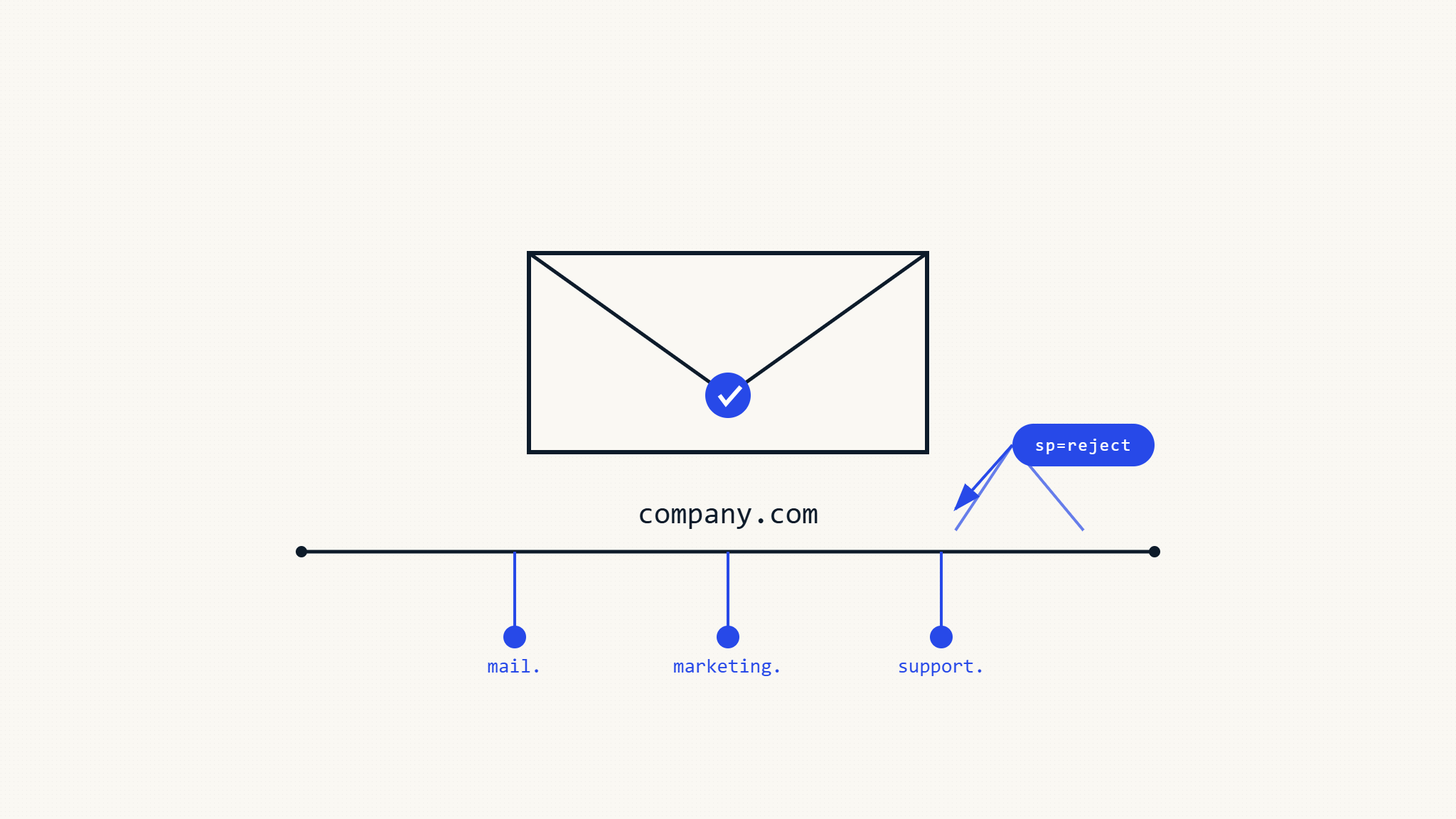

La protección DMARC no se detiene en tu dominio raíz. Mientras que la mayoría de organizaciones se enfoca en asegurar su dominio principal, los cibercriminales atacan cada vez más los subdominios para evadir los controles de autenticación de correo electrónico. Entender las políticas de subdominios DMARC y la configuración de la etiqueta sp asegura una protección integral en toda tu infraestructura de dominios.

I. Entendiendo la Herencia de Subdominios DMARC

DMARC opera en un modelo de herencia donde los subdominios automáticamente heredan la política de su dominio padre a menos que sea explícitamente anulada. Cuando publicas una política DMARC para example.com, subdominios como mail.example.com y marketing.example.com heredan esa misma política por defecto.

Sin embargo, esta herencia solo aplica cuando no existe un registro DMARC específico para el subdominio. Si marketing.example.com tiene su propio registro DMARC, usará esa política en lugar de heredar del dominio raíz.

Comportamiento de Herencia por Defecto

Considera este registro DMARC del dominio raíz:

_dmarc.example.com. IN TXT "v=DMARC1; p=quarantine; rua=mailto:[email protected]"Sin políticas de subdominios explícitas, todos los subdominios heredan la política de cuarentena. Esto significa:

- mail.example.com hereda p=quarantine

- shop.example.com hereda p=quarantine

- api.example.com hereda p=quarantine

Esta herencia proporciona protección básica pero puede no adaptarse a todas las necesidades organizacionales.

II. La Etiqueta sp de DMARC: Control de Política de Subdominio

La etiqueta sp (subdomain policy) permite a las organizaciones especificar diferentes políticas para subdominios mientras mantienen políticas separadas del dominio raíz. Este control granular aborda escenarios donde los subdominios requieren diferente tratamiento que el dominio principal.

Sintaxis y Valores de la Etiqueta sp

La etiqueta sp acepta los mismos valores que la etiqueta de política principal:

sp=none– Monitorear autenticación de subdominios sin aplicaciónsp=quarantine– Tratar mensajes fallidos de subdominios como sospechosossp=reject– Bloquear mensajes de subdominios que fallen en autenticación

Implementación Estratégica de la Etiqueta sp

Una configuración común combina protección estricta del dominio raíz con aplicación gradual de subdominios:

_dmarc.example.com. IN TXT "v=DMARC1; p=reject; sp=quarantine; rua=mailto:[email protected]"Esta política:

- Rechaza mensajes no autenticados del dominio raíz

- Pone en cuarentena mensajes no autenticados de subdominios

- Proporciona aplicación gradual mientras mantiene la seguridad

III. Escenarios Avanzados de Configuración de Subdominios

Escenario 1: Raíz de Alta Seguridad con Monitoreo de Subdominios

Organizaciones con comunicaciones críticas del dominio raíz a menudo implementan políticas estrictas del raíz mientras monitorean actividad de subdominios:

_dmarc.example.com. IN TXT "v=DMARC1; p=reject; sp=none; rua=mailto:[email protected]; pct=100"Esta configuración protege el dominio principal mientras recopila inteligencia sobre patrones de uso de subdominios.

Escenario 2: Aplicación Graduada Across Jerarquía de Dominios

Algunas organizaciones prefieren niveles de aplicación escalonados:

_dmarc.example.com. IN TXT "v=DMARC1; p=quarantine; sp=none; rua=mailto:[email protected]"Este enfoque permite monitorear autenticación de subdominios mientras mantiene protección moderada del dominio raíz.

Escenario 3: Registros de Anulación Específicos por Subdominio

Para control preciso, las organizaciones pueden publicar registros DMARC específicos para subdominios individuales:

_dmarc.marketing.example.com. IN TXT "v=DMARC1; p=reject; rua=mailto:[email protected]"

_dmarc.api.example.com. IN TXT "v=DMARC1; p=none; rua=mailto:[email protected]"Estos registros anulan tanto las políticas del dominio raíz como las etiquetas sp para sus respectivos subdominios.

IV. Descubrimiento y Monitoreo de Subdominios

La implementación efectiva de DMARC en subdominios requiere descubrimiento integral de subdominios. Las organizaciones a menudo subestiman su huella de subdominios, perdiendo vectores críticos de ataque.

Subdominios Comúnmente Pasados por Alto

Los equipos de seguridad frecuentemente pierden estas categorías de subdominios:

- Entornos de desarrollo y staging (dev.example.com, staging.example.com)

- Integraciones de terceros (webhook.example.com, api.example.com)

- Aplicaciones heredadas (old.example.com, archive.example.com)

- Subdominios regionales o departamentales (us.example.com, hr.example.com)

Reportes DMARC para Visibilidad de Subdominios

Los reportes agregados DMARC proporcionan visibilidad en la actividad de correo de subdominios. La etiqueta rua en tu política de dominio raíz recibe reportes para todos los subdominios a menos que tengan registros DMARC específicos con diferentes direcciones de reporte.

Skysnag Protect descubre y monitorea automáticamente la actividad de subdominios a través del análisis de reportes DMARC, ayudando a las organizaciones a identificar subdominios de envío de correo previamente desconocidos.

V. Mejores Prácticas de Implementación

Despliegue Gradual de Política de Subdominios

Comienza con monitoreo en todos los subdominios antes de implementar aplicación:

- Fase 1: Desplegar

p=none; sp=nonepara establecer reportes de línea base - Fase 2: Mover a

p=quarantine; sp=nonepara protección del dominio raíz - Fase 3: Implementar

p=quarantine; sp=quarantinepara cobertura integral - Fase 4: Progresar a

p=reject; sp=rejectdespués de validación

Requisitos de Alineación y Subdominios

Los requisitos de alineación DMARC aplican igualmente a subdominios. Para que los mensajes de subdominios pasen DMARC:

- SPF debe alinearse con el subdominio (relajado) o coincidencia exacta (estricta)

- Las firmas DKIM deben alinearse con el dominio padre (relajado) o subdominio (estricta)

Considera las implicaciones de alineación al configurar políticas de subdominios, especialmente para automatización de marketing y servicios de correo transaccional.

Pruebas de Configuraciones de Subdominios

Antes de implementar políticas de aplicación, prueba las configuraciones de subdominios exhaustivamente:

- Verifica que los registros SPF incluyan todas las fuentes de envío de subdominios

- Asegúrate de que las firmas DKIM se alineen apropiadamente con las políticas de dominio

- Monitorea reportes DMARC para fallos inesperados de autenticación de subdominios

- Prueba la entrega de correo desde todos los subdominios activos

VI. Cumplimiento y Cobertura de Subdominios

Las organizaciones sujetas a requisitos regulatorios deben asegurar que la cobertura integral de subdominios apoye sus objetivos de cumplimiento. Mientras que regulaciones específicas pueden no mandar explícitamente políticas DMARC de subdominios, la autenticación integral de correo demuestra debida diligencia en proteger contra ataques de phishing y suplantación.

Las industrias que manejan datos sensibles a menudo implementan políticas estrictas de subdominios como parte de marcos de ciberseguridad más amplios. La etiqueta sp proporciona la flexibilidad para equilibrar requisitos de seguridad con necesidades operacionales a través de diferentes funciones de subdominios.

VII. Errores Comunes en Políticas de Subdominios

Políticas de Subdominios Demasiado Permisivas

Establecer sp=none indefinidamente crea puntos ciegos persistentes en la cobertura de seguridad de correo. Aunque las fases de monitoreo son importantes, las organizaciones deben progresar hacia políticas de aplicación basadas en datos de reportes.

Lógica de Política Inconsistente

Implementar políticas más estrictas del dominio raíz mientras se mantienen políticas permisivas de subdominios puede crear brechas de seguridad. Los atacantes pueden dirigirse a subdominios débilmente protegidos para evadir controles del dominio raíz.

Descubrimiento de Subdominios Faltante

Desplegar políticas DMARC sin descubrimiento integral de subdominios deja vectores de ataque desconocidos desprotegidos. La enumeración y monitoreo regular de subdominios asegura cobertura integral.

VIII. Consideraciones Avanzadas de la Etiqueta sp

Implicaciones de Subdominios Comodín

La etiqueta sp aplica a todos los subdominios actuales y futuros bajo el dominio raíz. Esto incluye subdominios creados dinámicamente y configuraciones DNS comodín. Las organizaciones que usan creación dinámica de subdominios deben considerar cuidadosamente las implicaciones de la etiqueta sp para sistemas automatizados.

Herencia de Subdominios Multi-Nivel

Para subdominios multi-nivel (como mail.marketing.example.com), la herencia DMARC sigue la estructura del dominio organizacional. La política específica más disponible aplica, ya sea del padre inmediato, dominio organizacional, o dominio raíz.

IX. Integración con Plataformas de Seguridad de Correo

Las plataformas modernas de seguridad de correo como Skysnag Protect proporcionan gestión centralizada de políticas DMARC de subdominios, rastreando automáticamente la herencia de políticas e identificando brechas de configuración. Esta visibilidad prueba ser esencial para organizaciones gestionando infraestructuras complejas de dominios.

La gestión automatizada de políticas ayuda a asegurar niveles consistentes de protección a través de dominios raíz y subdominios mientras proporciona la flexibilidad para implementar controles granulares donde los requisitos comerciales demandan diferentes enfoques.

X. Puntos Clave

Las políticas de subdominios DMARC proporcionan protección esencial más allá de la cobertura del dominio raíz. La etiqueta sp ofrece control flexible de políticas, permitiendo a las organizaciones equilibrar requisitos de seguridad con necesidades operacionales a través de diferentes funciones de subdominios.

La implementación exitosa de DMARC en subdominios requiere descubrimiento integral de subdominios, despliegue gradual de políticas, y monitoreo continuo a través de reportes agregados. Las organizaciones deben evitar trampas comunes como políticas demasiado permisivas y lógica de aplicación inconsistente.

Skysnag Protect simplifica la gestión de DMARC de subdominios a través del descubrimiento automatizado, control centralizado de políticas, y reportes integrales a través de toda tu infraestructura de dominios.